СЗИ от НСД: что это, методы защиты и как выбрать

Информация — ценный актив любой компании. Важно обеспечивать ее целостность, доступность и защиту от несанкционированного доступа. В этом помогут СЗИ от НСД. Рассказываем, какие они бывают и как их использовать.

Что такое СЗИ от НСД

Несанкционированный доступ — любое взаимодействие с информацией без соответствующих полномочий. Например:

вход в систему под чужой учетной записью;

превышение назначенных прав доступа;

эксплуатация уязвимостей с целью перехвата информации или атак на корпоративные ресурсы;

обход средств защиты.

Угроза несанкционированного доступа может исходить как от внешних злоумышленников, так и от внутренних — сотрудников, доверенных лиц и подрядчиков. Это нужно учитывать при построении защиты, не фокусируясь только на хакерах.

СЗИ от НСД — средства защиты информации от несанкционированного доступа. Это аппаратные, программные или аппаратно-программные решения, которые помогают получить ответ на три вопроса — кто взаимодействует с данными, что может с ними делать и что фактически делает. С их помощью удается своевременно выявлять случаи несанкционированного доступа и превышения полномочий, предотвращать инциденты ИБ.

Функции средств защиты от несанкционированного доступа:

Идентификация, аутентификация и авторизация — проверка личности пользователя и его полномочий при входе в систему.

Разграничение доступа — назначение прав в соответствии с ролью или должностными обязанностями пользователей.

Контроль целостности — обнаружение и/или предотвращение несанкционированного изменения (с использованием хэш-сумм, контрольных сумм или механизмов ядра).

Защиту от эскалации привилегий — предотвращение попыток повысить базовые полномочия до административных.

Шифрование и маскировка данных — приведение информации в нечитаемый формат для предотвращения перехвата и несанкционированного использования.

Регистрация событий информационной безопасности — ведение журналов доступа и действий.

СЗИ от НСД применяются на серверах приложений, серверах баз данных (БД), рабочих станциях сотрудников, в критических информационных системах и системах обработки персональных данных, в облачной инфраструктуре. Они играют важную роль в ИБ-контуре, обеспечивая снижение внутренних и внешних рисков.

Методы и способы защиты данных

Чтобы система информационной безопасности работала, нужен комплекс инструментов и методов. Каждый вид СЗИ будет решать свои задачи. Разберем основные.

Аутентификация и авторизация

Аутентификация и авторизация — процессы, которые многие путают. Они взаимосвязаны, но разница между ними есть.

Аутентификация подтверждает личность пользователя, который пытается войти в систему. Часто это делается с помощью пароля. Если пользователь верно вводит логин и пароль, система признает его владельцем учетной записи и пропускает дальше. Однако злоумышленники могут украсть или подобрать пароль и войти в чужой аккаунт. Чтобы предотвратить такие ситуации, применяется двухфакторная или многофакторная аутентификация. Метод сочетает несколько факторов проверки, например:

Фактор знания — пароль или PIN-код.

Фактор обладания — токен или одноразовый код, который может приходить на телефон или электронную почту.

Биометрический фактор (физиологический или поведенческий) — отпечаток пальца, изображение лица, голос, радужная оболочка глаза и т.д.

Сочетание факторов позволяет снизить риски несанкционированного использования скомпрометированных учетных данных. Обладая только логином и паролем, злоумышленник не сможет войти в систему. Если пользователь без проблем проходит двухфакторную или многофакторную аутентификацию, значит, вероятность того, что это легитимный пользователь, значительно выше, но полной гарантии нет (возможны атаки типа man-in-the-middle, фишинг сессий).

После аутентификации наступает этап авторизации — проверки прав доступа. Система определяет, с какими ресурсами и на каком уровне может работать пользователь. Например, кто-то может только читать данные, кто-то — вносить изменения в записи. Если в систему вошел администратор, у него будут расширенные права доступа, с которыми связаны высокие риски инцидентов ИБ.

Продуманные механизмы аутентификации и авторизации снижают вероятность утечки данных и гарантируют, что в систему входят легитимные пользователи и совершают разрешенные действия.

Шифрование

Шифрование — преобразование данных в нечитаемый формат с помощью специальных алгоритмов. Таким образом можно защитить критичные сведения от перехвата и несанкционированного использования. Шифрование данных в процессе передачи реализуется через защищенные протоколы (TLS, IPSec, SSH, QUIC с шифрованием). Даже если злоумышленник перехватит информацию, то не сможет ее расшифровать без специального ключа.

Шифрование применяется при хранении данных на рабочих станциях и серверах, в базах данных и облаках. Шифруются диски (средствами полнодискового шифрования, например, BitLocker (Windows), LUKS (Linux), ViPNet Disk (от «ИнфоТеКС»)), файлы или отдельные поля в БД. Даже при краже оборудования информация останется защищенной.

Есть два вида шифрования:

Симметричное — использование одного секретного ключа для шифрования и дешифрования информации. Способ подходит для больших объемов данных.

Схема симметричного шифрования

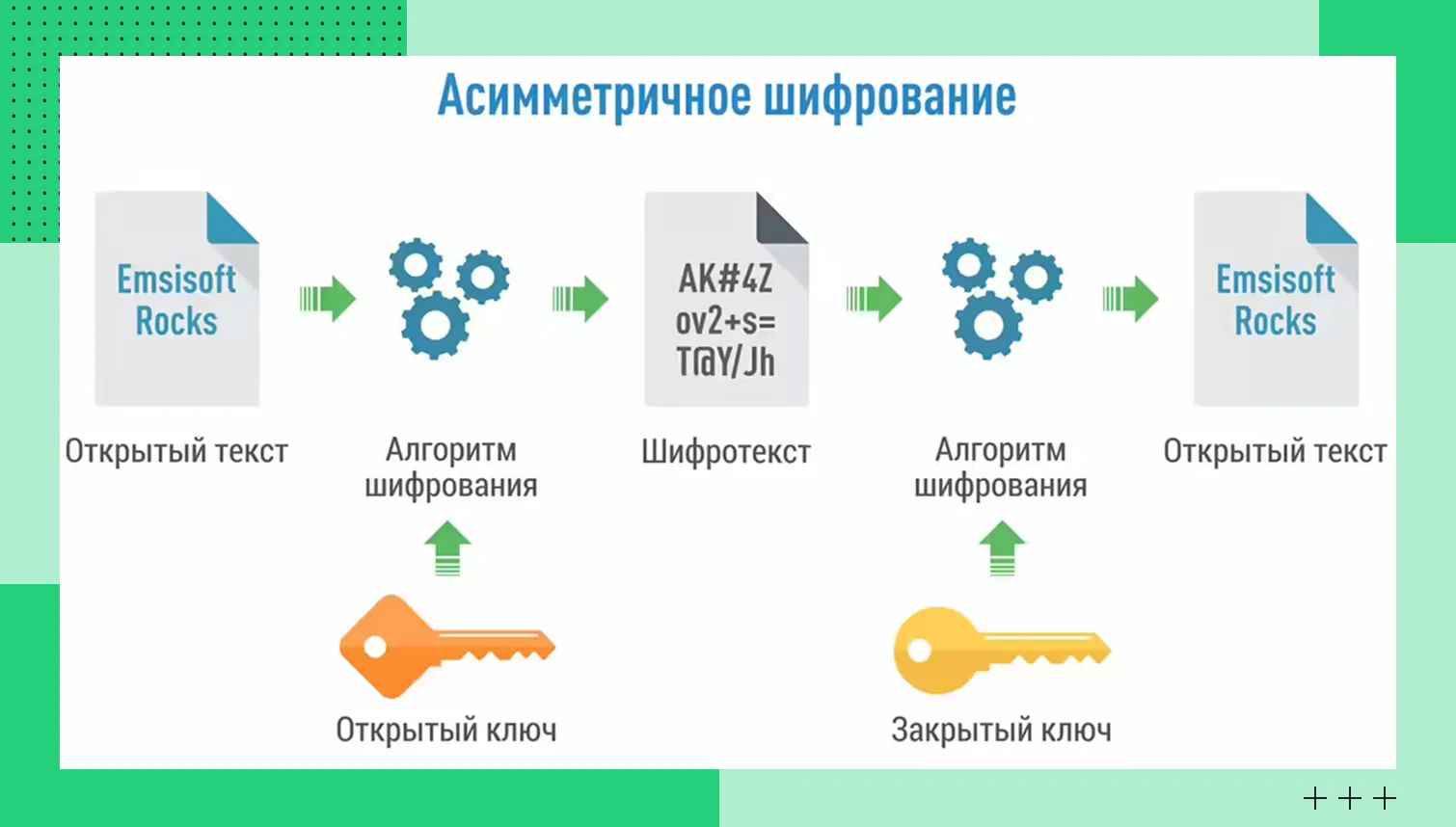

Схема симметричного шифрования Асимметричное — использование публичного ключа для шифрования и приватного для дешифрования. Такое шифрование при корректном выборе длины ключа (например, RSA 2048+ или ECC) обеспечивает более высокую стойкость к компрометации при передаче ключа при условии корректной генерации ключей, использования надежных протоколов (например, TLS 1.3) и длин ключей, рекомендованных NIST (RSA ≥ 2048 бит, ECC ≥ 256 бит). Но не является абсолютно надежнее симметричного — надежность зависит от алгоритма и длины ключа. Асимметричное шифрование значительно медленнее симметричного (в 100–1000 раз) и обычно используется только для небольших объемов данных (например, для передачи симметричного ключа).

Схема асимметричного шифрования

Схема асимметричного шифрования Часто в корпоративных системах применяется гибридная схема. Для безопасной аутентификации при обмене сеансовыми ключами используется асимметричное шифрование. Для шифрования больших объемов данных — симметричное.

В сертифицированных средствах криптографической защиты применяются российские стандарты шифрования, например:

ГОСТ 28147-89 — устаревший блочный симметричный алгоритм, официально отмененный с 1 июня 2019 года (приказ Росстандарта № 1062-ст) и не рекомендуемый для новых систем. В современных сертифицированных СКЗИ используются алгоритмы ГОСТ Р 34.12-2015 («Кузнечик» и «Магма»). Алгоритм «Магма» является развитием ГОСТ 28147-89 с фиксированной таблицей замен.

ГОСТ Р 34.12-2015 («Кузнечик», «Магма») — блочные шифры, которые применяются в новых СКЗИ.

ГОСТ Р 34.10-2012 — алгоритмы электронной подписи на основе эллиптических кривых (применяются для аутентификации и подтверждения целостности, а не для шифрования данных).

Из зарубежных стандартов наиболее распространен AES (Advanced Encryption Standard) с длиной ключа 128, 192 или 256 бит. Он обеспечивает совместимость с иностранными решениями, но для государственных и КИИ-систем в России применение AES без сертификации ФСБ ограничено или требует дополнительного согласования.

В связи с развитием квантовых компьютеров уже ведутся разработки постквантовых (квантово-устойчивых) алгоритмов шифрования. NIST в 2022–2024 годах выбрал несколько алгоритмов (CRYSTALS-Kyber, CRYSTALS-Dilithium и др.) для стандартизации. В России также ведутся исследования в этой области, но массового внедрения пока нет.

Брандмауэры и системы предотвращения вторжений

Брандмауэры и системы IDS/IPS (обнаружения и предотвращения вторжений) обеспечивают эшелонированную защиту от сетевых угроз, в том числе несанкционированного доступа. Современные брандмауэры, особенно класса NGFW (Next‑Generation Firewall), дополнительно используют глубокий анализ пакетов (Deep Packet Inspection, DPI), контроль приложений (Application Awareness) и идентификацию пользователей, что позволяет фильтровать трафик независимо от порта и протокола. IDS/IPS также применяют анализ поведенческих аномалий в дополнение к сигнатурному методу.

Брандмауэры часто используются в комплексе с IDS/IPS, причем такие NGFW объединяют эти функции. Они контролируют входящий и исходящий трафик на основе правил, а IPS может активно блокировать аномалии.

Можно выбрать решение, которое сочетает функции традиционного брандмауэра, глубокого анализа трафика, контроля приложений, вирусной защиты и предотвращения вторжений. Это СЗИ класса NGFW (Next-Generation Firewall), например, решения UserGate — доступные в том числе как сервис в облаке Cloud.ru, а также аппаратные NGFW от UserGate, Check Point, Fortinet и другие.

Управление доступом

Управление доступом — совокупность организационных и технических мер по работе с полномочиями в отношении информационных ресурсов. Распространенный подход — ролевая модель доступа (RBAC). Она предусматривает, что вместо отдельных прав доступа пользователю будет назначена роль с готовым набором привилегий. Примеры ролей: «менеджер», «администратор», «аналитик». Для каждой роли назначается свой уровень доступа. Например, менеджер может читать базу данных, аналитик — смотреть журналы событий и логи информационных систем, администратор — управлять другими пользователями, редактировать данные, менять настройки. Такой подход упрощает назначение полномочий, но его целесообразно использовать в компаниях с большим количеством сотрудников или сложной организационной структурой (ориентировочно от 20–30 человек, точная граница зависит от специфики).

Помимо RBAC есть и другие модели:

Дискреционная (DAC) — права доступа определяют администратор или владелец ресурса. Обычно это происходит вручную, поэтому возможны ошибки из-за человеческого фактора, однако существуют автоматизированные DAC-решения (например, ACL на файловых системах).

Мандатная (MAC) — доступ определяется политиками безопасности и уровнями секретности данных. Для пользователей создаются профили для работы с несекретными и секретными сведениями. Эта модель обеспечивает высокий уровень ИБ и строгую иерархическую защиту (используется в системах с гостайной), но не отличается гибкостью при повседневной перенастройке.

Атрибутивная (ABAC) — назначение полномочий с учетом разных атрибутов: подразделения, должности, проектов, времени суток и других. Модель считается гибкой, но сложной в настройках и может приводить к взрывному росту числа правил (combinatorial explosion).

Принцип наименьших привилегий (Least Privilege) — назначение релевантных полномочий без избыточности. Пользователи должны получать только те права, которые необходимы для работы и не иметь возможности повысить их без дополнительного согласования. Так можно снизить риски внутренних нарушений и минимизировать ущерб при компрометации учетных записей.

Для централизованного управления учетными записями и доступом используются системы класса IdM (Identity Management). С их помощью можно автоматизировать назначение полномочий на основе ролевой или атрибутивной моделей.

Сертификация и соответствие стандартам

Сертификация СЗИ НСД — официальная проверка и подтверждение того, что средства защиты соответствуют требованиям государственных стандартов и могут обеспечить надлежащий уровень безопасности.

Для криптографических средств защиты информации (СКЗИ) главным регулятором является ФСБ России. ФСТЭК России сертифицирует некриптографические СЗИ (контроль доступа, межсетевые экраны, средства анализа защищенности). С 1 марта 2024 года действует Приказ ФСТЭК России № 117 от 29.05.2023, вводящий шесть уровней доверия (УД1–УД6) для СЗИ от НСД. Требования приказа обязательны для всех сертифицируемых СЗИ с этой даты. Уровень доверия СЗИ должен соответствовать классу защищаемой информационной системы.

Существуют классы защищенности средств вычислительной техники (СВТ) от НСД (от 1 до 6) и, согласно Приказу ФСТЭК № 117, уровни доверия (УД1–УД6) для СЗИ. Чем выше класс/уровень, тем строже требования. Они указывают на то, для каких систем и видов информации подходят решения. Например, есть средства для базовой защиты конфиденциальных данных, для государственных и критических информационных систем. Чем выше класс, тем строже требования к продукту.

В процессе сертификации СЗИ эксперты изучают характеристики продуктов, проверяют работу функций, проводят тесты на наличие недекларированных возможностей (НДВ), закладок и уязвимостей, включая анализ исходных кодов (если они предоставлены).

Для пользователей сертификат соответствия означает, что выбранное решение прошло проверку и способно обеспечить высокий уровень ИБ. Для госсектора, КИИ, банков, операторов персональных данных и некоторых других организаций использование сертифицированных СЗИ является обязательным требованием.

Обзор систем защиты

Компании используют для защиты от несанкционированного доступа российские и международные решения. Обзор популярных продуктов:

СЗИ | Класс | Особенности |

Microsoft Entra ID (ранее Azure Active Directory, Azure AD) | Аутентификация и управление доступом | Облачная платформа управления доступом, SSO, многофакторная аутентификация |

Okta Identity Cloud | Управление доступом | Централизованное управление доступом, MFA, интеграции с облачными и локальными сервисами. Не сертифицирована ФСТЭК и не может использоваться в госорганах РФ. |

HashiCorp Vault | Управление секретами и шифрование как сервис | Централизованное управление ключами, секретами и токенами; предоставляет транзитное шифрование (transit engine) для приложений, но не является средством прямого шифрования дисков или БД. Не сертифицирован ФСТЭК. Российские аналоги: «Парус» (НТЦ «ИРБИС»), «КриптоПро Secret» и другие. |

Thales CipherTrust | Шифрование и управление ключами | Шифрование данных на уровне файлов, СУБД и объектов, управление секретными ключами. Иностранное решение, не сертифицировано ФСТЭК/ФСБ РФ. Для госорганов и КИИ требуется использовать сертифицированные российские аналоги (например, ViPNet Coordinator, «КриптоПро Next»). |

«КриптоПро CSP» | Криптопровайдер (CSP) | Выполнение криптографических операций и управление ключами. Имеет действующие сертификаты ФСБ России. |

Duo Security (принадлежит Cisco) | Аутентификация | Облачно-ориентированная MFA с применением аппаратных токенов и биометрии. Не имеет сертификации ФСТЭК. |

Fortinet FortiGate (версии: FortiOS 7.0 и выше) | NGFW | Сетевые и веб-фильтры, IPS и IDS, VPN, SSL-инспекция и сегментация сети |

Check Point Quantum Security Gateways | NGFW | Инспекция трафика, управление доступом, IPS и URL-фильтрация |

Cisco Secure Firewall | Брандмауэр | Контроль трафика, IDS и IPS, VPN и интеграция с политиками безопасности Cisco SecureX. Не сертифицирован ФСТЭК РФ. Для госорганов использование ограничено. |

«Dallas Lock» (от «Конфидент») | Комплексное российское СЗИ от НСД | Контроль доступа на рабочих местах и серверах, замки от загрузки с внешних носителей, применение локальных политик, защита памяти и системных ресурсов. Имеет сертификат ФСТЭК до УД5 (уровень доверия 5). |

«Кристалл-МД» (от «Код Безопасности») | Российское СЗИ от НСД | Сертифицированное средство для контроля доступа, разграничения прав и управления доступом на уровне операционной системы. Поддерживает Windows и Astra Linux Special Edition. |

Реализация защиты в организации

Чтобы СЗИ от НСД обеспечивали должный уровень безопасности, нужно правильно встроить их в ИБ-контур и процессы компании. Даем рекомендации по внедрению и эксплуатации средств защиты.

Рекомендации по внедрению

Внедрение СЗИ от НСД и организационных мер по обеспечению информационной безопасности требует системности. Шаги:

Оценка рисков. Определите, какие данные и системы критичны для бизнеса, какие угрозы для них вероятны и какой ущерб будет в случае инцидента ИБ. Рекомендуется использовать методики оценки рисков по ГОСТ Р 57580.1-2017 и ГОСТ Р 57580.2-2018 (для банков) или актуальную версию ГОСТ Р ИСО/МЭК 27005 (на момент публикации — ГОСТ Р ИСО/МЭК 27005-2021).

Подготовка перечня информационных активов. Проведите инвентаризацию — проверьте, где хранятся критичные данные, какие серверы и сервисы используются, кто имеет к ним доступ.

Разработка политик безопасности. Утвердите регламенты выдачи и отзыва прав доступа, правила работы с информационными системами и СЗИ, порядок взаимодействия с критичными данными, план реагирования на инциденты ИБ.

Выбор СЗИ. Определитесь со средствами защиты с учетом масштаба и деятельности компании, бюджета, задач и наличия в штате специалистов по сопровождению ИБ-решений, а также требований регуляторов (ФСТЭК, ФСБ, Банка России) и необходимости сертификации.

Внедрение централизованной системы управления доступом. Используйте решение, которое позволит объединить все учетные записи в единую инфраструктуру, настроить как минимум многофакторную аутентификацию (MFA) с использованием двух и более факторов (знание, обладание, биометрия). Двухфакторная аутентификация (2FA) является частным случаем MFA и не считается достаточной для высокорисковых систем.

Обеспечение надежного хранения и шифрования данных. Позаботьтесь о защищенных хранилищах, применяйте проверенные средства шифрования, организуйте безопасное управление ключами.

Настройка средств сетевой защиты. Настройте брандмауэры и IDS/IPS, предусмотрите динамические черные и белые списки IP-адресов (на основе данных Threat Intelligence) или используйте репутационные списки вместо статических, так как статические списки быстро устаревают. Также задайте списки разрешенных/запрещенных протоколов и приложений.

Организация мониторинга. Обеспечьте постоянный контроль за СЗИ и работой пользователей, особенно привилегированных. Используйте SIEM-системы для сбора, корреляции и анализа событий ИБ, средства мониторинга действий на рабочий станциях, а также SOAR (Security Orchestration, Automation and Response) для автоматизации реагирования на инциденты.

Качество защиты определяется не количеством используемых СЗИ, а их грамотной настройкой и регулярным контролем. Даже продвинутые решения не имеют смысла, если регламенты в части ИБ есть только «на бумаге» и не реализуются.

Обучение сотрудников

Средства защиты не помогут избежать инцидентов ИБ в случае ошибок человека. Несанкционированный доступ возможен в результате фишинга, из-за слабых паролей, ненадежного хранения учетных данных, несоблюдения цифровой «гигиены».

Обучение и развитие культуры информационной безопасности — не формальность, а элемент защиты наравне с техническими средствами. Сотрудники должны знать, как реагировать на подозрительные электронные письма, почему нельзя хранить пароли на стикерах, подключать неизвестные устройства и прочее.

Обучение должно быть регулярным и практико-ориентированным. Доносите до сотрудников не только теорию, но и разбирайте сценарии. Например, продемонстрируйте, как работает социальная инженерия или как выглядят фишинговые письма. Сотрудники должны научиться распознавать угрозы и правильно действовать.

Также рекомендуется проводить обязательные антифишинговые тренировки с отправкой тестовых фишинговых писем не реже 1 раза в квартал, с измерением процента сотрудников, перешедших по ссылке (целевой показатель — не более 5–10% в зависимости от зрелости ИБ).

Можно предусмотреть отдельное обучение для сотрудников с расширенными правами доступа. Объясните, что их учетные записи становятся приоритетной целью злоумышленников, поэтому требования в плане безопасности будут выше. Донесите правила — запрет на повседневную работу под привилегированной учетной записью, необходимость использования сложных длинных паролей и правильной организации рабочих сессий. Для работы с привилегированными учетными записями рекомендуется использовать PAM-системы (Privileged Access Management), например, «КриптоПро PAM» или зарубежные аналоги.

Еще одно направление обучения — нюансы работы с СЗИ от НСД и другими ИБ-решениями. Оно касается сотрудников, которые будут заниматься внедрением и сопровождением. Важно, чтобы они понимали смысл использования того или иного СЗИ, освоили настройки и могли проводить базовое расследование инцидентов по журналам СЗИ (не только включать/выключать).

Заключение

Исключить риски несанкционированного доступа к чувствительным данным нельзя, но можно их минимизировать с помощью СЗИ от НСД. Выберите решения с учетом типа информационных систем, текущих задач и бюджета. Организуйте грамотное внедрение и сопровождение, следите за обновлениями продуктов и усиливайте защиту при изменении ландшафта угроз.