ИСПДн: классификация и уровни защищенности

В России персональные данные начали защищать на государственном уровне относительно недавно. Причина — резкий рост числа компаний, работающих с цифровыми данными, и увеличение кибератак. Наша страна в этой сфере не пионер, а «догоняющий»: мы ускоренными темпами перенимаем лучшие мировые практики, пытаясь за несколько лет пройти путь, который цивилизованный мир прошел за десятилетия. Именно поэтому был принят №152-ФЗ «О персональных данных», который регламентирует сбор, хранение и обработку любой информации, позволяющей идентифицировать конкретного человека. Согласно закону, такие сведения должны обрабатываться в ИСПДн — информационных системах персональных данных (ПДн).

Рассказываем, как правильно классифицировать эти системы и выстроить их защиту.

Что такое ИСПДн: расшифровка и определение

ИСПДн — это совокупность содержащихся в базах данных (БД) персональных данных и обеспечивающих их обработку информационных технологий и технических средств. Под это определение попадают любые решения, где хранятся и обрабатываются ПДн.

Типичная структура ИСПДн:

Базы данных. Любые файлы, содержащие персональные данные: от простого Excel-файла с контактами до распределенных БД с историей транзакций. Excel и классические БД — лишь самые распространенные частные случаи.

Программное обеспечение для обработки данных. Любое ПО, осуществляющее обработку ПДн: CRM-системы, бизнес-платформы, офисные приложения, «1С:Бухгалтерия», автоматизированные банковские системы (АБС), системы учета кадров, веб-сервисы, электронная почта, мессенджеры и т.д.

Средства защиты информации (СЗИ). Любые встроенные или наложенные средства защиты для ПО и инфраструктуры систем, в которых обрабатываются ПДн. Примеры: межсетевые экраны, антивирусы, криптографические модули, системы обнаружения вторжений.

Физическое оборудование. Рабочие компьютеры сотрудников, серверы, маршрутизаторы, коммутаторы.

Каналы связи. Любые каналы, по которым передаются ПДн (локальная сеть, Wi-Fi, интернет).

Классификация ИСПДн

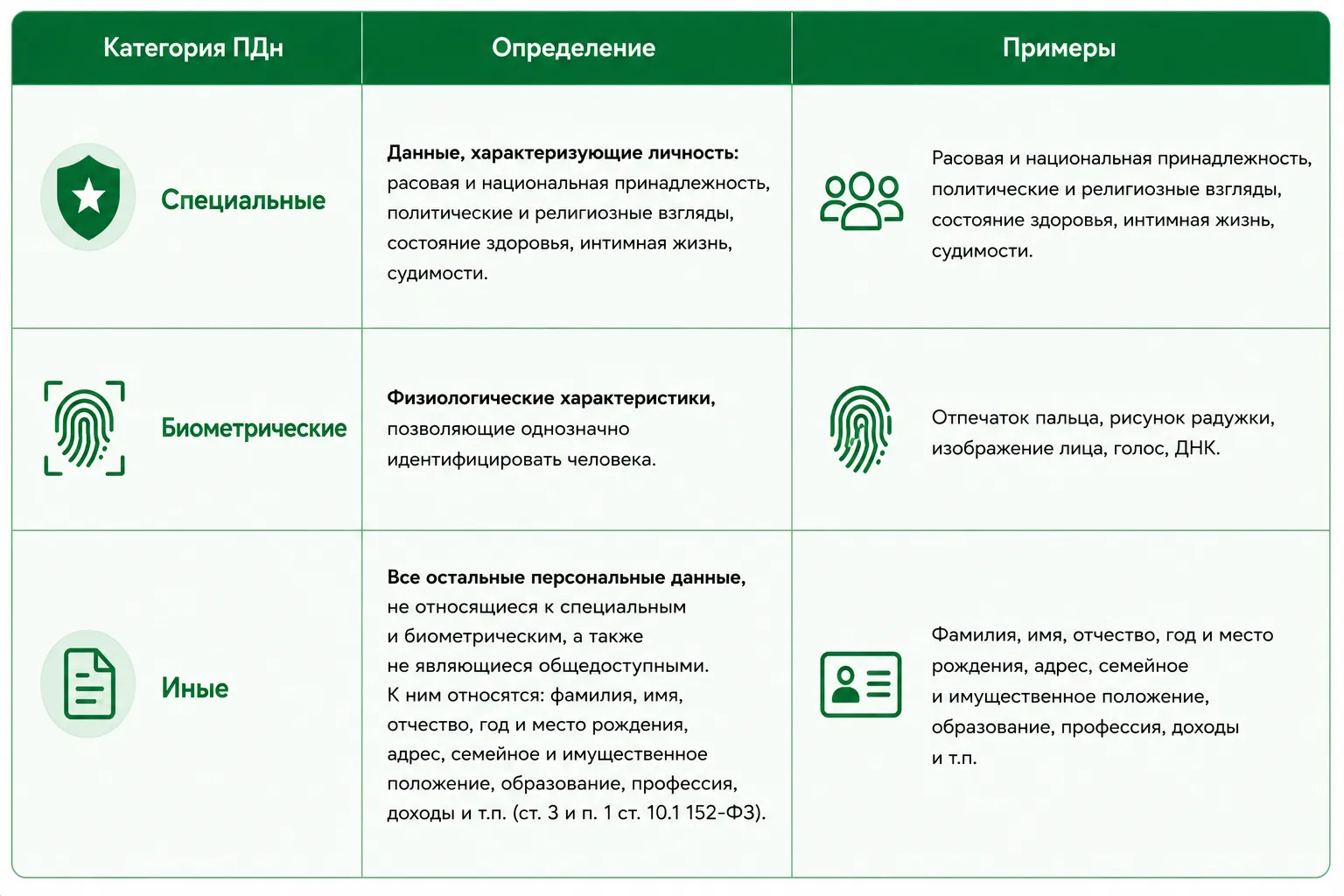

Классификация ПДн нужна, чтобы определить меры защиты: чем чувствительнее данные, тем строже требования. Все персональные данные делятся на четыре категории:

Специальные. Данные, характеризующие личность: расовая и национальная принадлежность, политические и религиозные взгляды, состояние здоровья, интимная жизнь, судимости.

Биометрические. Физиологические характеристики, позволяющие однозначно идентифицировать человека: отпечаток пальца, рисунок радужки, изображение лица, голос, ДНК.

Иные. Все остальные персональные данные, не относящиеся к специальным и биометрическим, а также не являющиеся общедоступными. К ним относятся: фамилия, имя, отчество, год и место рождения, адрес, семейное и имуще положение, образование, профессия, доходы и т.п. (ст. 3 и п. 1 ст. 10.1 152‑ФЗ).

Классификация ИСПДн

Классификация ИСПДнКроме того, персональные данные по режиму доступа делятся на общедоступные (с согласия субъекта размещены в открытых источниках – справочники, соцсети) и конфиденциальные (все остальные, требующие защиты).

Наиболее чувствительны специальные и биометрические данные — их утечка может нанести серьезный вред человеку, поэтому для таких систем требуются повышенные меры защиты.

Виды угроз для ИСПДн

Угрозы безопасности ПДн делятся на три типа:

Угрозы 1-го типа — связаны с наличием недекларированных возможностей (НДВ) в прикладном ПО.

Угрозы 2-го типа — связаны с наличием НДВ в системном ПО.

Угрозы 3-го типа — все остальные: несанкционированный физический или сетевой доступ, вредоносное ПО (без использования НДВ), социальная инженерия, перехват данных, не связанный с использованием НДВ, сбои оборудования.

Для большинства коммерческих систем актуальны угрозы третьего типа. Угрозы первого и второго типов важны в основном для государственных ИСПДн и систем, обрабатывающих специальные ПДн.

Уровни защищенности персональных данных

Уровень защищенности (УЗ) — это степень безопасности системы. Он определяется по Постановлению Правительства РФ от 01.11.2012 №1119 в зависимости от трех факторов:

категория обрабатываемых ПДн (специальные, биометрические, иные);

количество субъектов ПДн (менее 100 000 для большинства организаций и 100 000 и более для систем значительного масштаба);

тип актуальных угроз (1, 2 или 3).

Как определить, есть ли у вас ИСПДн

ИСПДн есть у любой компании, которая собирает и хранит в цифровом виде персональные данные сотрудников, клиентов или партнеров. Типичные примеры: кадровая база, CRM-система, учетная система с ФИО и телефонами, облачный сервис с анкетами пользователей.

Что делать оператору ИСПДн

Определите категории ПДн, тип угроз и количество субъектов. Используйте таблицу выше, чтобы установить свой уровень защищенности (УЗ).

Заявите себя оператором. Направьте уведомление об обработке ПДн в Роскомнадзор до начала обработки (ст. 22 152‑ФЗ).

Разработайте модель угроз (является требованием ФСТЭК, но обязательна только для систем 1–2 уровней защищенности или при наличии специальных/биометрических данных; для 3–4 УЗ может оформляться в упрощенном виде).

Оцените соответствие требованиям (декларирование). В отличие от устаревшей практики, обязательная аттестация ИСПДн с выдачей «аттестата соответствия» для большинства коммерческих операторов отменена (с 2010 г). Для подтверждения соответствия достаточно подать уведомление в Роскомнадзор и (при необходимости для госсистем или по требованию регулятора) предоставить декларацию соответствия по форме, установленной ФСТЭК. Обязательная аттестация проводится только для государственных и муниципальных информационных систем (ГИС/МИС) по приказу ФСТЭК №77 от 29.04.2021, а также если это прямо требует регулятор.

Внедрите базовые меры защиты (с учетом УЗ). Сперва назначьте ответственных за обработку ПДн и разработайте внутренние политики и регламенты. Ограничьте доступ к чувствительным данным. После этого установите СЗИ (межсетевые экраны, антивирусы, системы предотвращения вторжений, шифрование). Регулярно ищите и устраняйте уязвимости ПО (в том числе проводите контроль отсутствия НДВ в системном и прикладном ПО, если это требуется вашим УЗ согласно приказу ФСТЭК №21).

Особенности облачных ИСПДн

Некоторые российские облачные провайдеры декларируют соответствие требованиям для ИСПДн до 2‑го уровня защищенности в своих выделенных защищенных сегментах (например, «ГосОблако»). Для защиты ИСПДн от DDoS-атак Cloud.ru предлагает сервис Curator Anti-DDoS – инструмент фильтрации трафика с минимальным количеством ложных срабатываний и совместимостью с требованиями PCI DSS.

Перед выбором провайдера необходимо запросить действующие копии аттестатов/сертификатов ФСТЭК – универсального «аттестованного на УЗ‑1» облака для всех типов систем не существует.

Заключение

Если вы работаете с персональными данными, вы обязаны защищать их от утечек и несанкционированного доступа (НСД). Для этого:

Определите уровень защищенности своей ИСПДн.

Изучите актуальную редакцию Приказа ФСТЭК №21 – там прописаны конкретные меры для каждого УЗ.

Подтвердите соответствие (путем декларирования, а для госсистем – аттестации) и регулярно пересматривайте модель угроз, а также актуализируйте перечень мер защиты по приказу ФСТЭК №21.

Соблюдение этих шагов не только убережет вас от штрафов, но и снизит риски репутационных и финансовых потерь от утечки данных.