Межсетевой экран с сертификацией ФСТЭК: классы и требования

Межсетевой экран (МЭ, брандмауэр, файрвол) — первый эшелон в сетевой безопасности. Он анализирует весь трафик на основе правил и политик, защищая локальные сети от несанкционированного доступа и некоторых видов кибератак. Уровень защиты и соответствие стандартам регуляторов подтверждает сертификация сетевого экрана. Разберемся, какую роль она играет и как выбрать сертифицированное ИБ-решение под свои задачи.

Что такое сертификация ФСТЭК и почему она важна

Федеральная служба ФСТЭК России — главный контролирующий орган в области защиты информации. Нормативная база сертификации межсетевых экранов:

Приказ ФСТЭК России от 9 февраля 2016 г. № 9 «Требования к межсетевым экранам».

Информационное сообщение ФСТЭК России от 12 сентября 2016 г. № 240/24/4278 «Об утверждении методических документов, содержащих профили защиты межсетевых экранов».

Для многофункциональных МЭ (NGFW) действуют отдельные требования, утвержденные в 2023 году.

В обязанности ФСТЭК России входит и сертификация защитных решений, в том числе межсетевых экранов. Процедура включает оценку функциональности продуктов и подтверждения соответствия государственным требованиям безопасности. По окончании проверки выдается сертификат. Это официальный документ, который подтверждает, что СЗИ соответствует установленным критериям защиты, разработанным для конкретных уровней защищенности.

Сертифицированный МЭ в обязательном порядке используется государственными учреждениями, предприятиями КИИ, операторами персональных данных и компаниями, которые обрабатывают гостайну или проходят аттестацию. Многие другие организации тоже используют сертифицированные СЗИ, чтобы обеспечить надежную защиту периметра и соответствовать регулярно меняющимся требованиям законодательства.

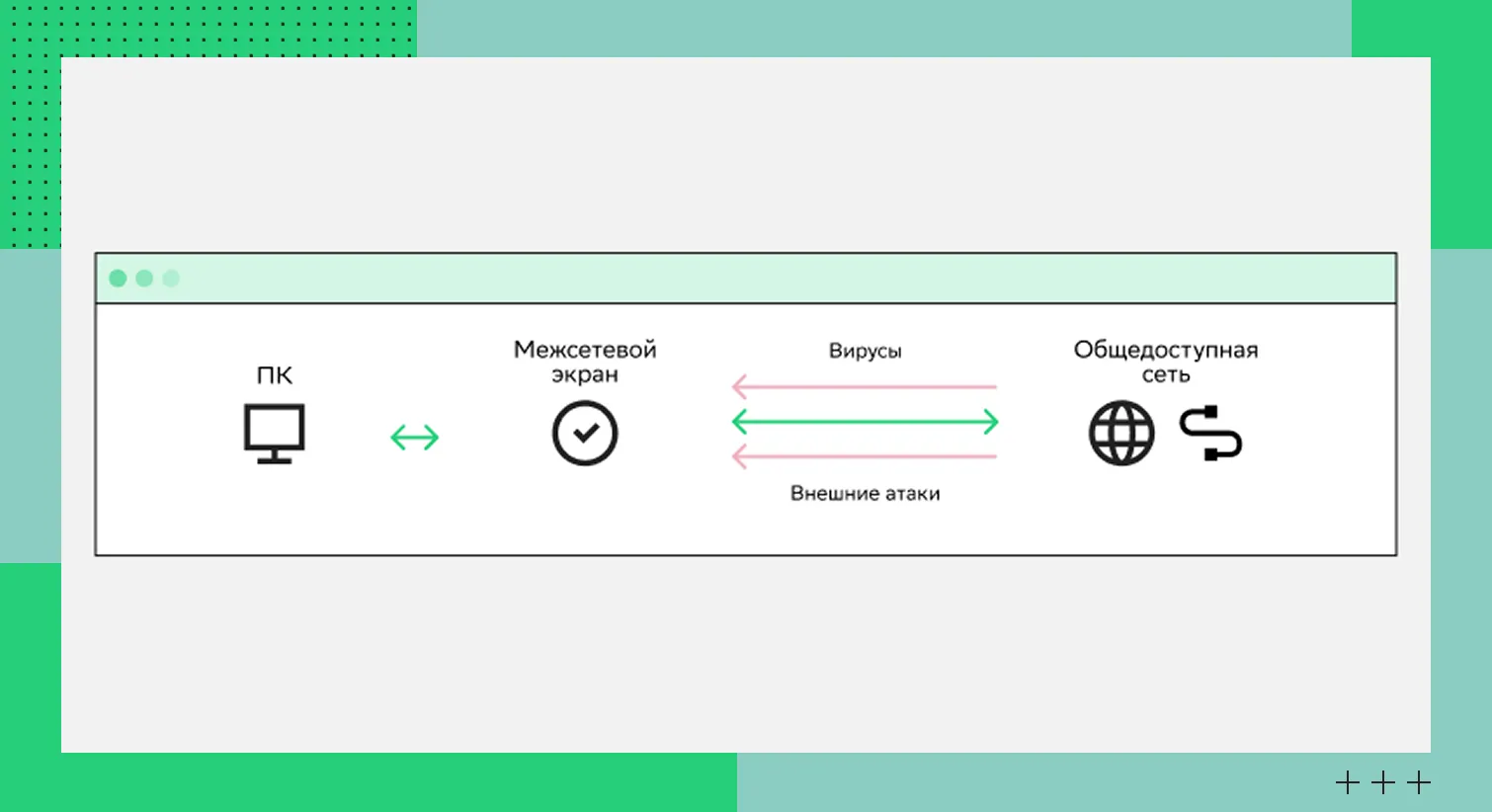

Принцип работы межсетевого экрана

Принцип работы межсетевого экрана

Классы и типы решений по классификации ФСТЭК

Чтобы систематизировать требования к средствам защиты и выбора тебя подходящее решение, нужны знания о классах и типах МЭ. Коротко рассказываем, какие они бывают и как формируются профили защиты.

Описание классов

Классы МЭ — классификация, в рамках которой СЗИ распределяются по уровню защиты данных. Всего нормативной документацией предусмотрено шесть классов. Решение первого класса обеспечивает максимальный уровень защищенности, шестого — самый низкий.

Для межсетевых экранов типов «Г» и «Д» предусмотрены только классы защиты 4, 5 и 6. Для типов «А», «Б» и «В» существуют все шесть классов.

Полный перечень — в таблице.

Класс защиты | Уровень защищенности | Соответствие требованиям безопасности | Применение |

1 | Максимальный | Высокая устойчивость к целенаправленным воздействиям, строгие требования к фильтрации трафика, инспекции пакетов, отказоустойчивости | Технически предусмотрен нормативной документацией ФСТЭК. По состоянию на 2026 год сертифицированных МЭ 1 класса защиты в Реестре ФСТЭК нет. Максимальный реально доступный класс — 2 й. |

2 | Высокий | Расширенный набор функций безопасности, повышенные требования к устойчивости | Государственные ИС с грифом «секретно» и значимые корпоративные системы. Примеры сертифицированных МЭ 2 класса: «Рубикон» (сертификат № 2574), Dionis-NX (№ 3530), АПК «Маршрутизатор доступа» (№ 3886). |

3 | Умеренно высокий | Требования к функциональности межсетевого экрана, включая состояние соединений и анализ трафика | Информационные системы с повышенной защитой, включая деликатные данные. Пример: «Континент 3» (сертификат № 4145, тип «А», 3 класс). |

4 | Средний | Базовые требования к фильтрации, управление правилами доступа и интеграция с центрами логирования | Корпоративные сети, персональные данные 1-го уровня, коммерческие системы. Это наиболее распространенный класс на рынке. Примеры: UserGate NGFW, ViPNet Coordinator, Ideco NGFW, Kaspersky NGFW, InfoWatch ARMA Стена, CPI KOLCHUGA-K. |

5 | Ниже среднего уровня | Ограниченный набор функций безопасности, достаточный для стандартной защиты данных | Персональные данные 2-го уровня, защищенные сетевые сегменты. По данным реестра ФСТЭК, сертифицированных МЭ 5 класса защиты крайне мало. Пример: ESR (тип «А», 5 класс). |

6 | Базовый | Минимальные требования к фильтрации и базовой защите трафика | Применение определяется конкретным профилем защиты (ИТ.МЭ.А6.ПЗ, ИТ.МЭ.Б6.ПЗ, ИТ.МЭ.В6.ПЗ, ИТ.МЭ.Г6.ПЗ, ИТ.МЭ.Д6.ПЗ). Для типов «Г» и «Д» — это максимальный возможный класс. МЭ 6 класса могут использоваться в ИСПДн с соответствующим уровнем защищенности, но термин «персональные данные 3–4 уровня» не является официальной классификацией ФСТЭК (следует использовать: УЗ 3, УЗ 4 по Приказу № 21). |

Типы межсетевых экранов

Помимо классов существуют и типы МЭ в зависимости от реализации и выполняемых задач. Всего выделяют пять типов:

«А» — МЭ уровня сети, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов ИС. Может быть реализован как в программно-аппаратной, так и в программной форме. Требование о программно-аппаратном исполнении предъявляется только к МЭ типа «А» 2‑го класса защиты и выше. Примеры: ViPNet Coordinator (программная реализация), «Континент 4» (ПАК).

«Б» — МЭ уровня логических границ сети, применяемый на логической границе (периметре) ИС или между логическими границами сегментов ИС. Может быть реализован в любой форме (программной, программно-аппаратной, аппаратной). Ограничение по форме исполнения отсутствует. Примеры: UserGate NGFW (ПАК и ПО), Traffic Inspector Next Generation.

«В» — МЭ уровня узла (хоста), применяемый на узле информационной системы. Обеспечивает контроль и фильтрацию сетевого трафика, передаваемого с данного узла и на данный узел. Может быть реализован как в программной форме, так и в составе комплексных решений endpoint protection. Примеры: Secret Net Studio, ViPNet Client, ViPNet EndPoint Protection, ЗАСТАВА (клиентская часть), С-Терра Клиент.

«Г» — МЭ уровня веб-сервера (Web Application Firewall, WAF), применяемый на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов. Обеспечивает контроль и фильтрацию информационных потоков по протоколу передачи гипертекста. В соответствии с требованиями ФСТЭК, для МЭ типа «Г» предусмотрены только классы защиты 4, 5 и 6 (1‑3 классы отсутствуют). Примеры: PT Application Firewall (сертификат № 3455, действовал до 27.10.2021, в 2026 году требуется проверка актуального сертификата в реестре ФСТЭК), BI.ZONE WAF.

«Д» — МЭ уровня промышленной сети, применяемый в автоматизированной системе управления технологическими или производственными процессами (АСУ ТП). Обеспечивает контроль и фильтрацию промышленных протоколов передачи данных (Modbus, Profibus, CAN, HART, Industrial Ethernet и иные). Для МЭ типа «Д» предусмотрены только классы защиты 4, 5 и 6. Данный тип наиболее востребован для объектов критической информационной инфраструктуры (КИИ). Примеры: UserGate NGFW, Kaspersky IoT Secure Gateway, InfoWatch ARMA.

Прямой зависимости между классами и типами межсетевых экранов нет, поэтому при выборе решения стоят ориентироваться на профили защиты. Всего нормативной документацией ФСТЭК предусмотрено 27 профилей защиты (с учетом исключений для типов «Г» и «Д»): 6 профилей для типа «А», 6 для «Б», 6 для «В», 3 для «Г» (4–6 классы), 3 для «Д» (4–6 классы) . Они определяют, в какой системе и для безопасности каких данных можно использовать межсетевой экран.

Требования ФСТЭК к межсетевым экранам

Контролирующий орган диктует технические требования, которым должен соответствовать МЭ, чтобы обеспечивать надежную защиту сетевого периметра и отдельных сегментов. Предусмотрены и организационные меры, обеспечивающие грамотную эксплуатацию и сопровождение межсетевых экранов. Основные требования — в таблице:

Категория требований | Мера | Описание |

Технические требования | Фильтрация и контроль трафика | Фильтрация трафика по правилам безопасности, поддержка контроля состояния соединений |

Глубокий анализ пакетов и приложений | Для межсетевых экранов нового поколения NGFW предусмотрена глубокая инспекция пакетов (DPI — Deep Packet Inspection), анализ прикладных протоколов (L7) и интеграция с системами обнаружения и предотвращения вторжений (IDS/IPS). Согласно новым требованиям ФСТЭК к NGFW, обязательной является фильтрация трафика через аппаратную часть и расширенный перечень функций безопасности. | |

Идентификация и аутентификация пользователей | Поддержка идентификации администраторов, разграничение прав доступа | |

Журналирование и аудит событий безопасности | Фиксация всех сетевых событий в журналах, возможность передачи данных в системы мониторинга | |

Защита от обхода механизмов защиты | Защита от несанкционированного изменения конфигурации и кода решения | |

Обновление и поддержка безопасности | Стабильные механизмы обновления, устранение уязвимостей | |

Организационные меры | Назначение ответственных за эксплуатацию | Назначение лиц, которые будут заниматься настройкой, и администрированием и контролем сертифицированного межсетевого экрана |

Документирование политик безопасности и процедур | Разработка и утверждение политик фильтрации, планов реагирования на инциденты, процедур журналирования событий | |

Мониторинг, аудит и анализ журналов | Организация регулярного мониторинга и анализа журналов событий безопасности для оперативного выявления аномалий | |

Контроль конфигураций | Ведение учета версий ПО, запись и хранение конфигураций и резервное копирование | |

Обучение и повышение квалификации персонала | Организация обучений по эксплуатации сертифицированных межсетевых экранов с учетом новых требований |

Преимущества сертифицированных межсетевых экранов

Использование межсетевых экранов, прошедших сертификацию ФСТЭК России, обеспечивает соответствие законодательным требованиям к безопасности информации, снижает операционные риски при эксплуатации корпоративной сети и повышает устойчивость к кибератакам. Эти пункты закрываются благодаря следующим преимуществам сертифицированных решений:

Гарантированная реализация заявленных функций контроля и фильтрации сетевого трафика в соответствии с профилями защиты.

Отсутствие критических уязвимостей в СЗИ, через которые злоумышленники могут атаковать корпоративную инфраструктуру.

Поддержка и регулярные обновления от разработчиков с учетом актуального ландшафта угроз ИБ.

Сертифицированный межсетевой экран даст уверенность, что средство защиты будет просто формальностью, а действительно повысит уровень информационной безопасности.

Соответствие законодательству

Выбирая локальные сертифицированные средства защиты, компании соблюдают требования в рамках программы импортозамещению и стандарты своей отрасли. Основные аспекты:

Соответствие требованиям регулятора — использование сертифицированных межсетевых экранов снижают риски претензий со стороны контролирующих органов.

Правомерность применения в ИСПДн и ГИС — средства защиты с сертификатами можно использовать для защиты данных в государственных информационных системах, системах обработки ПНд и КИИ без дополнительных обоснований перед регулятором отрасли.

Снижение юридических рисков — наличие сертификата облегчает прохождение аудитов и внеплановых проверок со стороны контролирующих органов.

Совместимость с требованиями по аттестации — использование сертифицированных решений упрощает подготовку компании аттестации.

Помимо соблюдения законодательных требования, благодаря использованию сертифицированных межсетевых экранов можно повысить доверие со стороны заказчиков. Особенно это касается исполнителей по госконтрактам.

Выбор межсетевого экрана с сертификацией ФСТЭК

Наличие сертификата — не единственный критерий выбора решения. Важно, чтобы межсетевой экран обеспечивал необходимый уровень защиты, подходил под тип информационной системы и реально защищал от актуальных угроз.

Критерии выбора

Выбирайте решение с профилем, который соответствует типу обрабатываемой информации и актуальным угрозам для этих данных. Не всегда это будет межсетевой экран самого высокого класса — обычно для бизнеса достаточно среднего уровня защиты. Какие еще критерии учесть:

Функциональность — наличие продвинутых функций вроде глубокой инспекции трафика, обнаружение и предотвращение атак, управление пользователями и других.

Интеграция с другими решениями — возможность комплексной работы с IDS/IPS, SIEM.

Сопровождение вендора — наличие регулярных обновлений, устранения уязвимостей и технической поддержки.

Перспектива масштабируемости — решение для защиты сетевого периметра должно соответствовать объему трафика и выполнять свои задачи без потери производительности в период пиковых нагрузок.

Убедитесь, что выбранное решение вписывается в вашу инфраструктуру без сложных интеграций. Оцените совокупную стоимость владения: оборудование, лицензий, обновлений и технической поддержки. Учитывайте не только стартовые затраты, но и расходы на эксплуатацию в течение жизненного цикла средства защиты.

Обзор популярных сертифицированных решений

Сейчас многие решения на российском рынке проходят сертификацию. Примеры востребованных межсетевых экранов:

Решение | Тип решения и класс защиты | Краткое описание и область применения |

Kaspersky NGFW | NGFW, 4 класс | Многофункциональный межсетевой экран нового поколения для защиты корпоративных и государственных сетей, автоматизированных систем обработки персональных данных. Включен в реестр отечественного ПО. |

InfoWatch ARMA Стена | NGFW, 4 класс | Универсальный NGFW с поддержкой анализа промышленного трафика и корпоративных сетей |

ViPNet Coordinator VA | Межсетевой экран, 4 класс | Средство для сегментации сети и фильтрации IP-трафика, включая удаленных пользователей |

Ideco NGFW | NGFW, 4 класс | NGFW-решения для малых офисов, ЦОД, корпоративных и промышленных сетей |

CPI KOLCHUGA-K | Брандмауэр, 4 класс | Аппаратно-программный комплекс для периметра сети и защищенных сегментов |

Для защиты информационных ресурсов в облаке можно выбрать сертифицированный межсетевой экран виртуальный NGFW UserGate от Cloud.ru. Он отслеживает трафик на уровне приложений (L7), анализирует зашифрованные SSL/SSH-соединения и блокирует нетипичные сетевые угрозы.

Заключение

Компании, которые хотят соответствовать законодательным нормам обеспечить высокий уровень защиты сетевого периметра выбирают сертифицированный межсетевой экран. Помимо наличия сертификата следует учитывать профиль решения, стоимость владения и функциональность. Многие выбирают межсетевые экраны нового поколения — NGFW. Это комплексная система, объединяющая традиционный брандмауэр, с функциями защиты от вторжений, контролем приложений, анализом зашифрованного трафика. Такое решение защищает от сложных нетипичных сетевых атак.

Многофункциональные межсетевые экраны (NGFW) сертифицируются по отдельным требованиям ФСТЭК. На текущий момент требования к NGFW определены для типа «А» (уровня сети), типа «Г» (уровня веб-сервера/WAF), а также для типов «Б» и «Д» в составе комплексных решений. Наиболее распространена сертификация по 4 классу защиты. По состоянию на 2026 год сертифицированы NGFW 4 класса: Kaspersky NGFW, PT NGFW, «Континент 4», «С-Терра Экран-М»; NGFW 6 класса: RusPoint NGFW.