Статический NAT, Dynamic NAT и PAT: в чем разница и как это работает

Во многих современных сетях используется механизм NAT, который позволяет экономить IPv4-адреса, изолировать отдельные сетевые сегменты и повышать безопасность удаленного доступа. Рассказываем, что это за технология и как она обеспечивает межсетевое взаимодействие.

Что значит NAT

NAT (Network Address Translation) — это методика преобразования локальных IP-адресов в глобальные. Она позволяет нескольким устройствам в частной сети применять для работы в интернете один публичный адрес.

Функции технологии:

Трансляция адресов — преобразование внутренних адресов во внешние, благодаря чему для работы в интернете можно применять частные подсети.

Экономия глобальных IP-адресов — возможность выхода в интернет через один публичный IP-адрес путем смены портов.

Сокрытие внутренней структуры сети (затруднение сканирования и анализа топологии) — внутренние IP-адреса устройств не видны извне.

Поддержка статических трансляций — сопоставление внутренних серверов с публичными IP-адресами для обеспечения удаленного доступа.

Общее количество теоретически возможных IPv4-адресов — около 4,3 миллиардов, однако значительная их часть зарезервирована для служебных целей (частные сети, multicast, loopback), поэтому публичных маршрутизируемых адресов существенно меньше.

Благодаря NAT устройства одной частной сети могут работать под общим адресом. IPv6 решает проблему нехватки адресов, однако из-за необходимости одновременной поддержки IPv4-устройств и сетей технология NAT (в частности, операторский NAT, CGNAT) остается критически важной для провайдеров и широко применяется до сих пор.

Принципы работы NAT

NAT работает на пограничном устройстве сети — маршрутизаторе или брандмауэре. Технология заменяет в заголовках IP-пакетов IP-адреса устройств локальной сети или номера портов на публичный IP-адрес. Как это происходит:

При отправке пакета из локальной сети NAT заменяет частный IP-адрес на доступный публичный.

Пакеты, поступающие из внешней сети, преобразовываются обратным образом — публичный адрес или порт подменяется на внутренний.

Входящие пакеты после преобразования передаются устройствам из локальной сети.

В облачных средах роль пограничного устройства выполняет программный шлюз, интегрированный в виртуальную сеть. Например, на платформе Cloud.ru Evolution есть сервис, который автоматически настраивает связность между подсетями и предоставляет встроенный NAT Gateway для доступа в интернет .

NAT обеспечивает корректную маршрутизацию трафика между сетями благодаря таблице, куда фиксируются связи между частными адресами/портами и публичными. Если отсутствует соответствующее правило преобразований, входящий пакет отклоняется.

Механизм работы

Механизм работыТаблицы преобразования

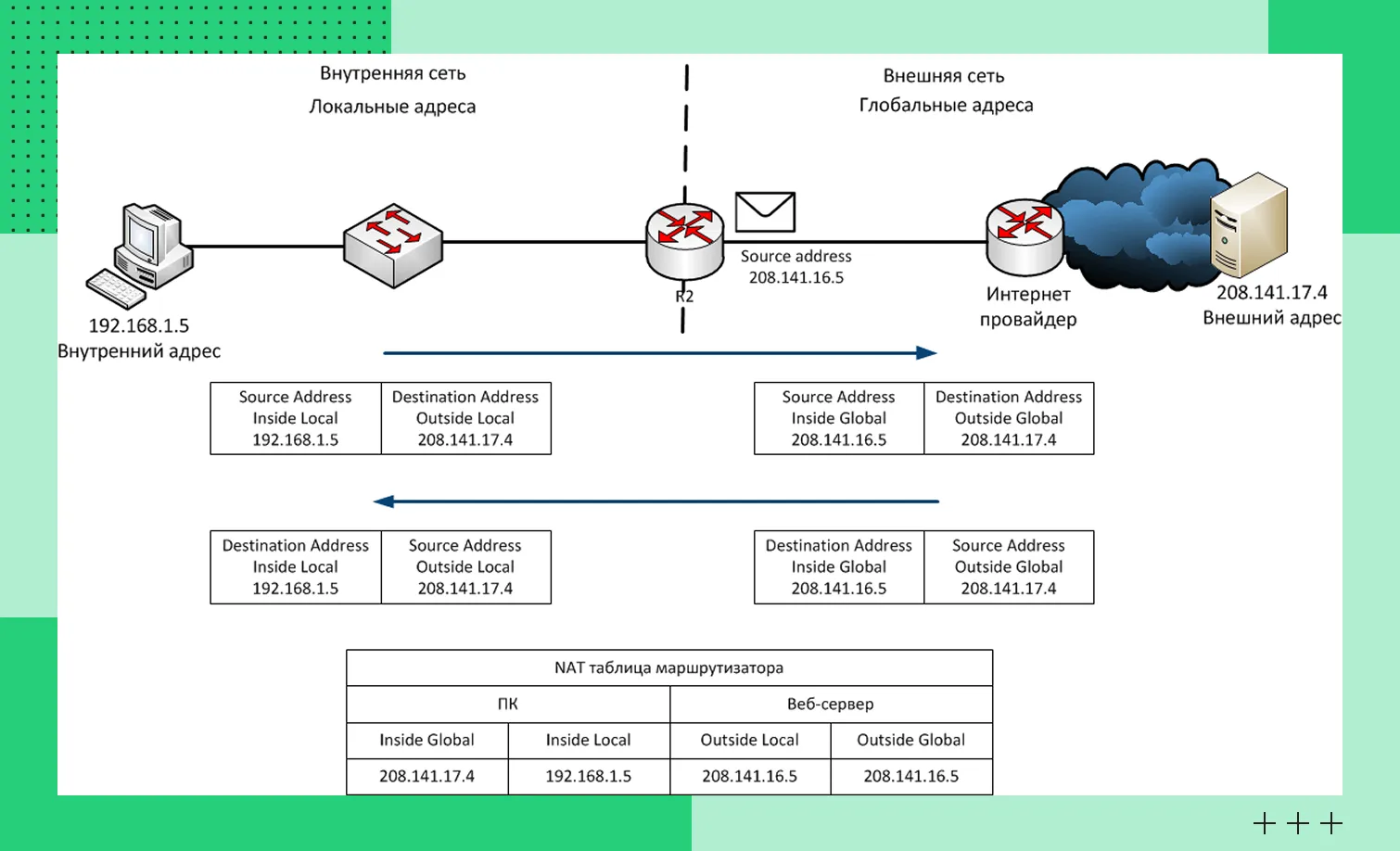

Для управления трансляциями NAT использует таблицу преобразования, куда записываются соответствия между внутренними и публичными адресами или портами. Ее строки содержат данные о текущих активных соединениях. Встречая пакет из внешней сети, NAT проверяет таблицу, находит соответствующую запись и выполняет преобразование, обеспечивая доставку трафика к нужному устройству локальной сети.

Какие строки могут быть в таблице:

Inside Local Address — IP-адрес устройства в частной сети (как узел видит сам себя изнутри).

Inside Global Address — публичный IP-адрес, назначенный этому устройству после трансляции (как узел виден из интернета).

Outside Local Address — адрес целевого сервера с точки зрения локальной сети (обычно совпадает с Outside Global, если нет дополнительной трансляции на стороне получателя).

Outside Global Address — реальный IP-адрес целевого сервера в интернете (как он существует на самом деле).

Ports — номера портов источника и назначения.

В таблице эти параметры связаны между собой и динамически обновляются при открытии и завершении соединений.

Пример таблицы:

Протокол | Inside Local | Inside Global | Outside Local | Outside Global | Состояние соединения |

TCP | 192.168.1.10:51514 | 203.0.113.10:40001 | 93.184.216.34:80 | 93.184.216.34:80 | ESTABLISHED |

TCP | 192.168.1.15:51515 | 203.0.113.10:40002 | 142.250.74.14:443 | 142.250.74.14:443 | ESTABLISHED |

UDP | 192.168.1.20:62000 | 203.0.113.10:40003 | 8.8.8.8:53 | 8.8.8.8:53 | ACTIVE |

TCP | 192.168.1.25:51516 | 203.0.113.10:40004 | 151.101.1.69:443 | 151.101.1.69:443 | TIME_WAIT |

Разновидности NAT

Есть несколько видов технологии NAT, которые различаются способом сопоставления частных и публичных адресов. Описываем самые распространенные.

Статический NAT (Static NAT)

Статический NAT (Static NAT) — метод, при котором обеспечивается соотношение IP-адресов 1:1. Одному внутреннему адресу постоянно соответствует один внешний. Эта настройка прописывается в таблице маршрутизатора и остается неизменной.

При передаче трафика маршрутизатор меняет частный адрес на определенный публичный и наоборот. Преобразование происходит по фиксированному правилу, благодаря чему одно устройство внутренней сети всегда будет доступно извне только по одному публичному IP.

Статический NAT полезен в ситуациях, когда нужно гарантировать постоянную доступность внутреннего ресурса, например, почтового или веб-сервера. Также он используется при миграции адресного пространства и объединении сетей с пересекающимися диапазонами.

Это надежный метод обеспечения связи, но экономии публичных IPv4-адресов не будет, поскольку каждому частному устройству нужен уникальный внешний IP. С технической точки зрения, статический NAT может быть реализован как правило Source NAT (SNAT) для исходящего трафика или Destination NAT (DNAT) — для входящего.

Динамический NAT (Dynamic NAT)

В отличие от статического, динамический NAT не предполагает строгого соотношения адресов. Этот метод использует пул публичных IP. Когда внутреннее устройство инициирует соединение, маршрутизатор выбирает из этого пула свободный адрес и сопоставляет его с частным. Соответствие вносится в таблицу трансляции и хранится до истечения тайм-аута или завершения сессии. После этого публичный IP освобождается, возвращается в пул и может использоваться другими устройствами.

Динамический NAT позволяет рационально распоряжаться ограниченным количеством IP-адресов. Минус — невозможность обеспечить доступность внутренних ресурсов без предварительной настройки.

Если адреса в пуле исчерпаны, новые подключения будут сбрасываться до момента появления свободных.

PAT (Port Address Translation)

PAT, NAT Overload или маскирующий NAT позволяет нескольким устройствам одновременно использовать один публичный IP-адрес. С технической точки зрения PAT — это разновидность Source NAT (SNAT), так как изменяет не только IP-адрес, но и порт источника.

В таблицу соответствий вносятся записи вида «внутренний адрес:порт ↔ внешний адрес:порт». Когда с внешнего сервера возвращается ответ, маршрутизатор по номеру порта определяет, какому внутреннему узлу его передать.

Благодаря PAT множество устройств может выходить в интернет через один публичный адрес, что позволяет максимально экономить IPv4-адреса. Именно эта технология чаще всего применяется в корпоративных сетях и домашних маршрутизаторах. Ее минус — зависимость от количества доступных портов.

Применение NAT

Разберем три распространенных сценария использования технологии: в домашних и корпоративных сетях, для проброса портов.

Домашние сети

В домашних сетях NAT реализуется на маршрутизаторе, который обеспечивает соединение с провайдером интернета. Технология позволяет:

через один публичный IP-адрес подключать к интернету несколько устройств;

обеспечивать одновременную работу гаджетов, которые подключаются к интернету;

изолировать внутреннюю адресацию от глобальной сети;

В этом сценарии преимущественно используется PAT, где маршрутизатор различает соединения по номерам портов. Это позволяет обойтись без выделения дополнительных публичных IP-адресов.

Корпоративные сети

В корпоративной инфраструктуре NAT позволяет изолировать внутренние сети от глобальной и оптимизировать использование публичных IPv4-адресов. Также технология обеспечивает базовую защиту, поскольку входящие соединения без явных правил трансляции по умолчанию блокируются. Для контролируемого доступа сотрудников в интернет и безопасного подключения удаленных пользователей NAT применяется совместно с брандмауэрами, VPN-шлюзами и системами обнаружения вторжений.

NAT можно использовать при объединении сетей после слияния компаний. При совпадении диапазонов частных IP-адресов у разных подразделений трансляция позволит обеспечить их взаимодействие без изменения схемы адресации.

В гибридных инфраструктурах технология помогает организовать связь между облачными средами и локальными дата-центрами. При этом сохраняется управляемость трафика и изоляция сегментов локальной сети. В облачных платформах, например на Cloud.ru Advanced, для этих целей предусмотрен выделенный шлюз NAT Gateway, который поддерживает как SNAT для исходящего трафика, так и DNAT — для входящего, что позволяет гибко настраивать доступ между облачными VPC и внешними сетями.

Проброс портов

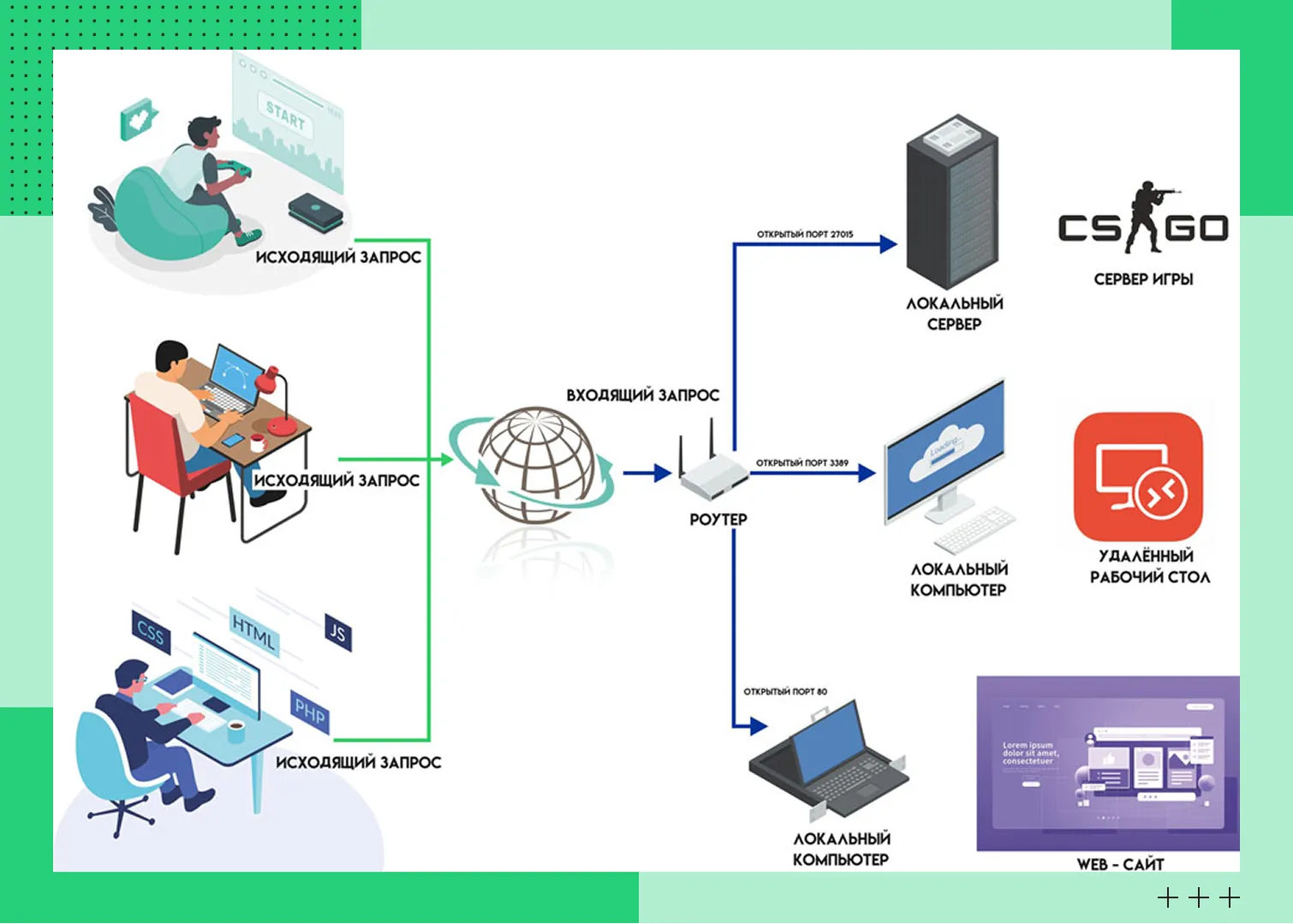

Проброс портов (Port Forwarding) — это механизм настройки NAT, реализуемый с помощью Destination NAT (DNAT). Он обеспечивает перенаправление входящего трафика с внешнего порта маршрутизатора на внутренний IP-адрес и порт конкретного устройства в локальной сети.

В стандартном механизме NAT соединения инициируются изнутри, а входящие пакеты без соответствующей записи в таблице трансляции отклоняются. При пробросе портов создается статическое правило, заранее связывающее публичный IP-адрес и порт с локальным IP-адресом и портом сервиса. Таким образом обеспечивается внешний доступ к внутренним ресурсам.

Пример реализации технологии:

Примерно так схематически выглядит проброс портов

Примерно так схематически выглядит проброс портовНа примере клиент из глобальной сети подключается к публичному IP-адресу маршрутизатора 172.168.25.3 по порту 3389, который RDP использует для удаленного рабочего стола. В локальной сети есть сервер с адресом 192.168.1.100, тоже работающий на порту 3389. Согласно правилу, настроенному на маршрутизаторе, весь входящий трафик на адрес 172.168.25.3 по порту 3389 поступает к внутреннему серверу с адресом 192.168.1.100. Ответ сервера подвергается обратному действию. Маршрутизатор меняет адрес 192.168.1.100 на публичный IP 172.168.25.3 и уже с него отправляет данные клиенту.

Если клиент из той же локальной сети попытается подключиться к серверу по внешнему IP-адресу маршрутизатора, потребуется дополнительная настройка — Hairpin NAT (NAT loopback). Иначе маршрутизатор не сможет правильно вернуть ответ обратно в локальную сеть.

Проброс портов используется для подключения к почтовым службам, игровым и веб-серверам, системам видеонаблюдения и другим ресурсам, которые должны быть доступны извне. Для каждого объекта создается отдельное правило перенаправления трафика.

При пробросе портов внутренние ресурсы становятся доступными из внешней сети. Чтобы снизить риски атак, при использовании технологии нужно соответствующим образом настроить брандмауэр, задать ограничения по IP-адресам и применять шифрование к чувствительным данным.

Преимущества и недостатки NAT

Перед внедрением технологии в корпоративную среду оцените ее влияние не только на адресацию, но и на инфраструктуру в целом. Нужно учитывать минусы NAT, которые в основном касаются нюансов настроек и затруднения совместимости сервисов.

Преимущества | Недостатки |

Экономия публичных IPv4-адресов — можно применять один внешний IP для нескольких устройств | Нарушение принципа end-to-end — усложнение прямого соединения между узлами, что требует дополнительных механизмов (NAT traversal) для P2P-соединений |

Сокрытие структуры сети — внутренние IP-адреса не будут видны извне | Проблемы с P2P-соединениями — в таком случае требуется NAT traversal |

Повышение безопасности — входящие соединения будут блокироваться при отсутствии проброса портов и правил трансляции | Ограничения для ряда протоколов — могут быть сложности с SIP, FTP и IPsec |

Гибкость при смене провайдера — можно изменить внешний IP без перенастройки схемы адресации | Нагрузка на маршрутизатор — трансляция адресов требует дополнительных ресурсов |

Разграничение сетей — можно объединить несколько сегментов с одинаковой адресацией | Затрудненная диагностика сетевых проблем — это вероятно из-за того, что трассировка соединений становится менее прозрачной |

Заключение

В сетевых архитектурах NAT одновременно выполняет техническую и стратегическую роль. Технология помогает масштабировать инфраструктуру, контролировать потоки трафика и управлять доступом к внутренним ресурсам. Однако нужно понимать, как правильно ее применять. Комплексно подходите к настройке NAT, документируйте правила трансляции и проверяйте их актуальность, используйте дополнительные инструменты контроля входящего трафика.