Конфиденциальность информации: что это, виды данных и способы защиты

Конфиденциальность информации — это принцип защиты данных от доступа тех, у кого нет на это прав. Проще говоря, это гарантия того, что информацию увидят только те, кому она предназначалась.

Важно обозначить, что конфиденциальность информации — не равно сама конфиденциальная информация. Конфиденциальность — это именно принцип, по которому защищены данные, которые нельзя обнародовать для всех.

В статье расскажем, что говорит о конфиденциальности закон, какие есть типы конфиденциальных данных и как защитить их от утечек.

Законодательное регулирование конфиденциальной информации

Основные правила обращения с информацией в России устанавливает 149-ФЗ «Об информации, информационных технологиях и о защите информации». Закон разделяет информацию на два типа:

Общедоступная информация — сведения, доступ к которым не ограничен. К ним относятся общеизвестные факты и другая информация, которую владелец специально сделал общедоступной, например, разместив в открытом доступе в интернете. Такую информацию можно свободно использовать и распространять.

Информация ограниченного доступа — это сведения, защита которых должна быть обеспечена в соответствии с федеральными законами. Именно к этой категории и относится конфиденциальная информация.

Дать точное определение конфиденциальной информации сложно, потому что в эту категорию попадает больше десятка видов данных. Принято считать, что конфиденциальная информация — сведения, которые нельзя показать публично и находящиеся под охраной закона. Полный список таких данных обозначен в Указе Президента РФ от 13.07.2015 года № 357.

Чтобы не ошибиться при работе с конфиденциальной информацией, ее видами и спецификой обработки таких данных, руководствуйтесь нормативными актами, например:

149-ФЗ от 27.07.2006 «Об информации, информационных технологиях и о защите информации»;

152-ФЗ от 27.07.2006 «О персональных данных»;

98-ФЗ от 29.07.2004 «О коммерческой тайне»;

63-ФЗ от 6.04.2011 «Об электронной подписи»;

187-ФЗ от 26.07.2017 «О безопасности критической информационной инфраструктуры Российской Федерации».

Виды конфиденциальных данных

Расскажем о разновидностях конфиденциальных данных, зафиксированных законодательно, и приведем примеры.

Персональные данные

Их защищает 152-ФЗ «О персональных данных». К таким сведениям относится любая информация о человеке: ФИО, контакты, дата и место рождения, семейное и социальное положение, сведения о доходах, образовании и профессии.

Есть несколько разновидностей персональных данных (ПДн):

Общедоступные — сведения, которые размещены в открытых источниках. Если субъект ПДн дал свое согласие, эти данные доступны неограниченному кругу лиц. Это могут быть имя, место работы или профессия.

Специальные категории — особая разновидность ПДн, хранение которых, как правило, запрещено. Например, к ним относятся сведения о расовой и национальной принадлежности, политических, религиозных и философских убеждениях, состоянии здоровья.

Биометрические ПДн — любые сведения, которые характеризуют биологические или физиологические характеристики человека. К примеру, это отпечатки пальцев, фотографии и образцы голоса, которые используются для идентификации личности.

Иные ПДн — данные, которые не попадают ни одну из категорий выше, например контактная информация, серия и номер паспорта, место проживания.

Коммерческая тайна

Сведения, которые имеют коммерческую ценность благодаря тому, что третьи лица — например, конкуренты компании — о них не знают. Обладатель таких сведений вводит в отношении них режим коммерческой тайны.

Под коммерческую тайну попадают технологические инновации, способы работы, финансовые и маркетинговые планы, особые рецепты блюд, цепи поставок и другая информация, которая важна, чтобы компания могла увеличивать прибыль. Если эти данные станут общеизвестны, компания рискует потерять долю на рынке, так как особые технологии и подходы к работе смогут использовать другие.

Профессиональная тайна

Сюда относится врачебная, нотариальная, адвокатская тайна — информация, которая доверена лицу в связи с его профессиональной деятельностью и которую он обязан не разглашать.

Врач не может рассказывать о болезнях пациента, называя его имя или как-то иначе указывая на конкретного человека. Адвокат не вправе разглашать детали дела, которые обсуждал с подопечным, а нотариус не может рассказать родственникам, что написано в завещании — разве что после того, как дело дойдет до исполнения завещания.

Обнародование такой информации возможно только в исключительных случаях, например, по требованию суда.

Служебная тайна

Сведения, ставшие известными государственным органам или органам местного самоуправления в ходе исполнения ими своих полномочий, которые не относятся к государственной тайне, но доступ к которым ограничен законом.

Государственная тайна

Защищается Законом РФ № 5485-1 «О государственной тайне». К ней относятся сведения, от сохранности которых зависит безопасность страны: расположение стратегических объектов, методы дипломатических переговоров и прочая информация.

Судебная тайна

Включает, например, защиту данных участников судебного процесса, сведений о мерах безопасности в отношении судей и участников процесса. Доступ к такой информации ограничен в соответствии 73-ФЗ «О государственной защите потерпевших, свидетелей и иных участников уголовного судопроизводства».

Судебная тайна нужна, чтобы обеспечить безопасность участников дела и сохранить конфиденциальность чувствительных данных. Например, если IT-компания будет судиться с сотрудником, который передал коммерческую тайну конкурентам, суд ограничит доступ к этой информации, а в публичной версии решения все технические детали будут изъяты.

Какая информация не может быть конфиденциальной

Закон четко определяет, какие сведения не могут быть засекречены или ограничены в доступе. Согласно статье 8 149-ФЗ, к ним относятся:

Нормативные правовые акты, которые устанавливают права и обязанности граждан.

Данные о состоянии окружающей среды.

Информация о деятельности государственных органов и расходовании бюджетных средств, кроме сведений, составляющих государственную или служебную тайну.

Примеры, какие данные нельзя засекретить:

Сведения из учредительных документов компаний и свидетельств о регистрации. Директор не может засекретить имена учредителей компании или размер уставного капитала, эти данные доступны в ЕГРЮЛ.

Информация об имуществе организации, кадровом составе и системе оплаты труда. Если в компании есть должность с окладом 150 000 рублей, это не может быть коммерческой тайной. Соискатели имеют право знать условия трудоустройства.

Данные о вредных производственных факторах и санитарных нормах. Завод не может скрыть от работников, что в цеху используются токсичные вещества. Каждый сотрудник должен знать о рисках для здоровья.

Информацию о проводимых тендерах и конкурсах. Когда мэрия объявляет конкурс на ремонт школ, все условия должны быть публичными. Это предотвращает коррупцию и обеспечивает честную конкуренцию.

Финансовую отчетность некоммерческих организаций. Благотворительные фонды обязаны публиковать отчеты о расходовании пожертвований.

Угрозы конфиденциальности и способы защиты информации

Расскажем, как компании могут защитить конфиденциальную информацию, не допустить ее повреждения или утечек.

Виды угроз

Угрозы конфиденциальности можно разделить на две категории в зависимости от источника: внешние и внутренние.

Внутренние угрозы исходят от сотрудников, подрядчиков или любых лиц, у которых есть легальный доступ к системам компании. Действия этих лиц могут быть умышленными или случайными:

Случайные действия. Сотрудник отправляет базу данных клиентов на личную почту или оставляет ноутбук с незашифрованными документами в общественном месте.

Умышленные утечки. Работник перед увольнением копирует на флешку базу данных, где есть персональные данные клиентов.

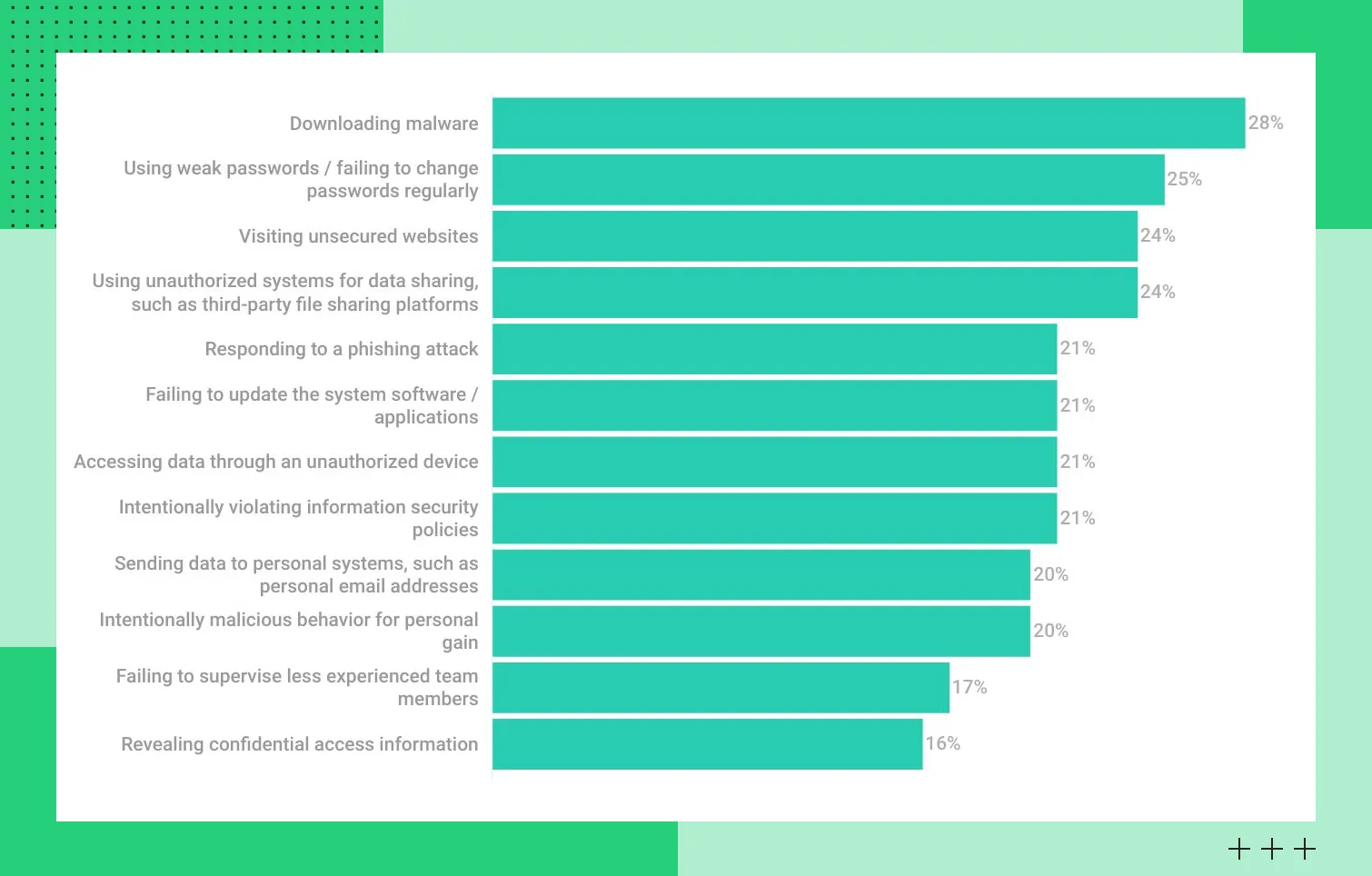

Причины, по которым сотрудники чаще всего провоцируют инциденты, из-за которых страдает конфиденциальная информация. В топ-3 — установка вредоносного ПО, слабые пароли и посещение незащищенных сайтов.

Причины, по которым сотрудники чаще всего провоцируют инциденты, из-за которых страдает конфиденциальная информация. В топ-3 — установка вредоносного ПО, слабые пароли и посещение незащищенных сайтов. Внешние угрозы исходят от сторонних лиц и организаций. Это могут быть вредоносное ПО (ВПО), Ddos- или APT-атаки (Advanced Persistent Threat) — точечные скрытые атаки хакерских группировок, которые тщательно готовятся и используют изощренные методы. Мошенники могут получить доступ к конфиденциальным данным с помощью социальной инженерии, например, притворившись специалистом службы поддержки, близким другом или направив фишинговое письмо. В статье об информационной безопасности мы рассматриваем все эти угрозы более детально.

А еще советуем сходить на сайт Банка данных угроз и уязвимостей безопасности информации (БДУ). В России это официальный источник, где есть сведения об основных угрозах, уязвимостях и рисках, с которыми сталкивается бизнес и физлица.

Виды защиты

Чтобы не допустить компрометации данных, систему защиты нужно выстраивать комплексно. Расскажем, какие принципы нужно соблюдать, чтобы усилить информационную безопасность, и какие технологии в этом помогут.

Организационные меры в компаниях:

Принцип минимальных привилегий. У маркетолога не должно быть доступа к финансовой отчетности, а у бухгалтера — к базам данных, с которыми взаимодействуют разработчики.

Регулярное обучение. Проводите тренинги по распознаванию фишинговых писем, учите персонал правилам работы с конфиденциальными документами.

Четкие политики безопасности. Установите регламенты по использованию личных устройств для работы, созданию сильных паролей, подготовьте список разрешенного софта для работы с высокочувствительными данными.

Резервное копирование и восстановление. Рекомендуем хранить и делать копии данных по правилу 3-2-1. Всего три копии данных, две из них — в разных хранилищах, например на сервере (SSD) и в облаке. Это защищает от сбоя конкретного сервиса. А третья копия физически хранится в другом месте, например, в отдельном здании или соседнем регионе.

Технические средства защиты:

DLP-системы. Контролируют все каналы передачи данных: почту, мессенджеры, USB-порты, и блокируют попытки несанкционированной пересылки конфиденциальной информации.

Многофакторная аутентификация. Используйте второй фактор аутентификации при входе в приложения — например, одноразовый код из Яндекс Ключа или SMS.

Антивирусы и EDR-решения. EDR мониторят поведение устройств в реальном времени, выявляют и пресекают подозрительную активность, которую не замечают классические антивирусы.

Системы обнаружения и предотвращения вторжений (IDS/IPS). IDS находит атаки в сетевом трафике, а IPS еще и автоматически их блокирует.

Шифрование данных (Encryption) — защита данных от перехвата и несанкционированного доступа.

VPN (Virtual Private Network). Создает зашифрованный «туннель» между устройством сотрудника и корпоративной сетью. Это защищает конфиденциальные данные при работе из дома или кафе от перехвата в публичных сетях Wi-Fi.

Фаерволы, или межсетевые экраны. Блокируют нежелательный сетевой трафик. Файрволы нового поколения (NGFW) могут анализировать содержимое пакетов и, например, не дать сотруднику передать файл с данными клиентов на подозрительный внешний ресурс.

SIEM (Security Information and Event Management). Сопоставляет информацию от мониторинга событий со сведениями из других источников: фаерволов, антивирусов, DLP. Так SIEM выявляет сложные атаки на конфиденциальность, например, если сотрудник скачал гигабайт клиентской базы, а через минуту попытался отправить его на внешний почтовый ящик. Система автоматически зафиксирует это как инцидент и оповестит специалистов.

Искусственный интеллект и машинное обучение. Обнаружение угроз можно автоматизировать, чтобы ускорить реагирование на инциденты и эффективнее их предотвращать. Например, ML-алгоритм научится выявлять и блокировать фишинговые письма, а еще AI можно подключить к аналитике поведения сотрудников, чтобы выявлять подозрительные действия.

Блокчейн и децентрализованные системы идентификации. Их можно использовать для контроля доступа и аутентификации. Допустим, каждый запрос на доступ к конфиденциальному файлу может фиксироваться в неизменяемой цепочке блокчейна.

Автоматизированные платформы анализа уязвимостей и реагирования, чтобы быстрее выявлять и устранять угрозы.

Ответственность за нарушение конфиденциальности персональных данных

Если произойдет инцидент, связанный с информационной безопасностью, ответственность компании будет зависеть от размера утечки и затронутой категории данных. В этом разделе приведем примеры, какую ответственность несут за утечку ПДн.

Дисциплинарная и гражданско-правовая ответственность

Если сотрудник нарушил правила работы с персональными данными, работодатель может применить:

Замечание или выговор за передачу личных данных клиентов или коллег третьим лицам.

Увольнение, если сотрудник публично раскрыл личную информацию о клиенте или коллеге.

Когда утечка данных привела к финансовым потерям или моральному вреду для того, чьи данные пострадали, возможные сценарии урегулирования:

Возмещение убытков, если из-за неправильной обработки данных человек потерял деньги или имущество.

Компенсация морального вреда, даже если не было финансовых потерь, но человек пережил стресс.

Административная ответственность за утечку ПДн

Подробно рассмотрим штрафы, которые предусмотрены за первое нарушение. Если утечка повторится, штрафы будут больше. Узнать детали можно в тексте 420-ФЗ «О внесении изменений в КоАП РФ», который действует с 30 мая 2025 года.

ПДн, которые не относятся к спецкатегории. Здесь имеет важность масштаб инцидента, то есть данные скольких человек скомпрометированы:

1–10 000 человек или 10–100 000 идентификаторов. Штраф для физлиц: 100 000–200 000 руб., должностных лиц: 200 000–400 000 руб., юридических лиц: 3–5 млн руб.

10–100 000 человек или 100 000–1 млн идентификаторов. Штраф для физлиц: 200 000–300 000 руб., должностных лиц: 300 000–500 000 руб., юридических лиц: 5–10 млн руб.

Более 100 000 человек или 1 млн идентификаторов. Штраф для физлиц: 300 000–400 000 руб., должностных лиц: 400 000–600 000 руб., юридических лиц: 10–15 млн руб.

Биометрия. Штрафы за утечку этого типа данных составляют:

для физлиц: 300 000–400 000 руб.;

для должностных лиц: 1,3–1,5 млн руб.;

для юридических лиц: 15–20 млн руб.

Спецкатегории ПДн. Размеры штрафов:

для физлиц: 300 000–400 000 руб.;

для должностных лиц: 1,3–1,5 млн руб.;

для юридических лиц: 10–15 млн руб.

Уголовная ответственность за утечку ПДн

Если кто-то незаконно собирает и распространяет личные данные, ему грозит уголовная ответственность по статье 137 УК РФ. Наказанием может быть:

штраф до 200 000 рублей;

удержание дохода за 18 месяцев;

исправительные или принудительные работы на один–три года;

тюремное заключение до двух лет.

Статья 272 УК РФ касается взлома защищенных систем. Если кто-то незаконно проникает в базы данных, чтобы скопировать, изменить или уничтожить информацию, его могут:

оштрафовать на сумму до 200 000 рублей;

удержать доход за 18 месяцев;

направить на исправительные работы на один–два года;

посадить в тюрьму на два года.

Заключение

Если не предусмотреть меры защиты информации, компания может столкнуться с материальными или правовыми последствиями. Кроме того, что регулятор заставит оплатить крупный штраф, нужно будет разбираться и с самим инцидентом: расследовать его, восстанавливать данные и репутацию, выплачивать компенсации пострадавшим.

Конфиденциальные данные стоит защищать по нескольким направлениям. Например, обучать сотрудников правилам информационной безопасности и инвестировать в технические средства защиты.