VPN: что это такое и зачем использовать виртуальную частную сеть

Виртуальные частные сети (VPN) что-то вроде молотка: с их помощью можно построить дом, а можно попасть в криминальную хронику. Рядовые пользователи используют их для обхода замедления YouTube, эмигранты — для оплаты коммуналки на Родине, корпорации — чтобы обезопасить данные, а злоумышленники — чтобы скрываться от закона. В этой статье разберемся, как работает технология VPN, зачем она облаку и как настроить VPN-сервер в облаке Cloud.ru*.

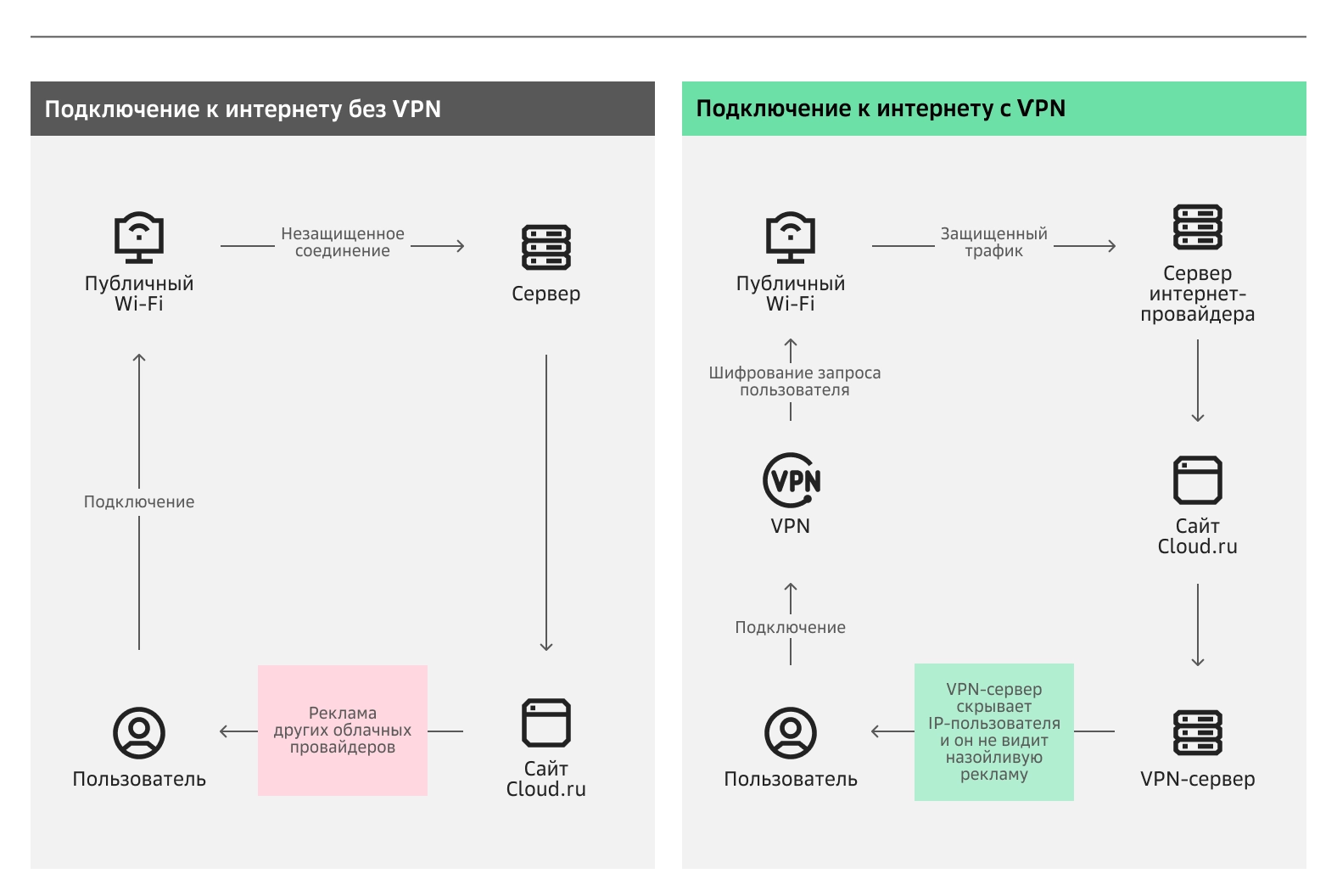

Что такое VPN и для чего используется

Virtual Private Network (VPN, ВПН) — это виртуальная частная сеть, которая создает безопасное соединение сетевого устройства с интернетом. Все, что вы передаете во время сеанса связи, VPN превращает в нечитаемый шифр. Даже если данные в таком виде «утекут» и попадут не в те руки, прочитать их будет нельзя.

Виртуальная частная сеть защищает от следующих угроз:

«Сниффинг» — хакерская атака, при которой злоумышленник подключается к сети и анализирует передаваемый трафик, чтобы найти логины, пароли, данные банковских карт или персональные сведения пользователей. Жертвой такой атаки можно стать в общественной сети, например, в аэропорту, если подключиться к Wi-Fi без VPN и зайти в банковское приложение или почту.

Удаленный взлом — киберпреступники получают несанкционированный доступ к компьютерам, серверам или смартфонам пользователей и сетям с помощью IP-адреса. Избежать этого помогает VPN, который маскирует адреса устройств, чтобы преступники не могли к ним подключиться.

Перехват сеансов — при входе в учетную запись личного кабинета на сайте, используется идентификатор сеанса. Это удобно, потому что не нужно каждый раз вводить логин и пароль. Однако он часто становится слабым местом, которое хакеры используют, чтобы обмануть сервер сайта, зайти под учетной записью пользователя и украсть ее. А виртуальная частная сеть шифрует идентификатор сеанса, чтобы хакеры не украли его и не использовали в своих целях.

DDoS-атаки — хакеры используют этот тип атак, чтобы завалить запросами сервер сайта или приложения, чтобы сделать его временно недоступным для пользователей, — из-за этого владелец сервера терпит убытки и репутационные издержки. VPN же создает надежный туннель для безопасной передачи данных, а также скрывает адрес серверов сайта от киберпреступников.

VPN может защитить от разных инцидентов, но стоит помнить, что это не панацея от всех угроз и соблюдать меры безопасности в интернете необходимо.

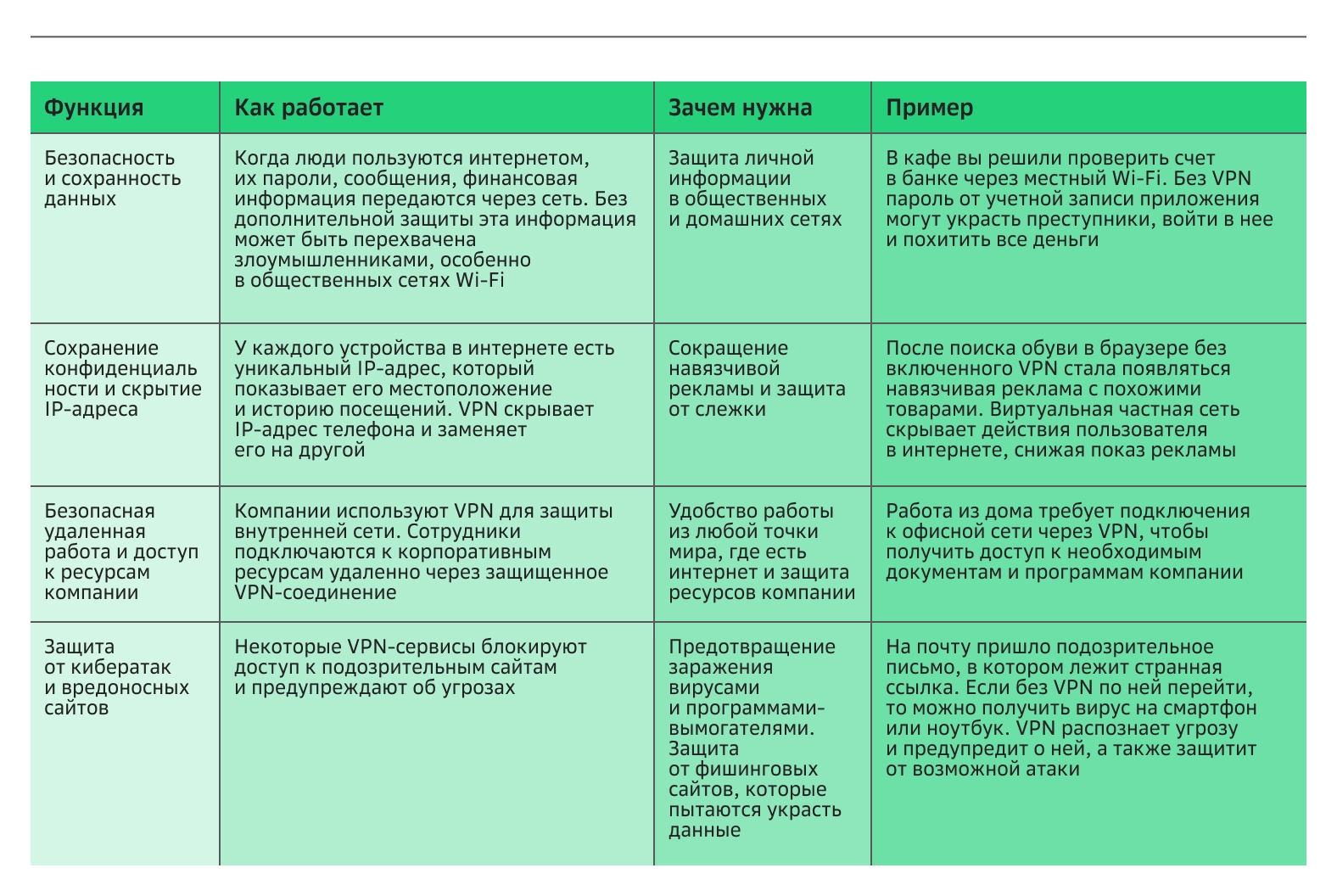

Теперь давайте разберемся, какие способы использовать VPN во благо существуют:

Как работает VPN

Чтобы понять, как работает виртуальная частная сеть, стоит разобраться, что такое протоколы и алгоритмы шифрования. Представьте, что ваши данные — это важная дипломатическая персона. Вы же не повезете ее на важную встречу в метро и без сопровождения? Нет, вы продумаете маршрут, оцепите нужную улицу, расставите охрану… VPN действует примерно также: он создает закрытый коридор, по которому данные перемещаются из точки A в точку Б, и шифрует их, чтобы никто не отличил важную информацию от неважной.

Алгоритмы шифрования позволяют распознать передаваемые данные только отправляющему серверу и принимающему устройству, что обеспечивает их конфиденциальность.

Вот самые популярные алгоритмы шифрования:

AES (Advanced Encryption Standard) — сертифицированный стандарт шифрования Wi-Fi. Сохраняет конфиденциальность данных на SSD, SSHD, сетевых системах хранения и других устройствах.

Blowfish — криптографический алгоритм, который выполняет блочное симметричное шифрование с переменной длиной ключа. Хеширует пароли, защищает электронную почту и файлы. Одно время считался базовым алгоритмом шифрования, но его сменил алгоритм AES-256.

ChaCha20 — производительный и безопасный потоковый шифр для шифрования и дешифрования информации. Защищает интернет-трафик, облачные файлы, сообщения электронной почты.

Camellia — блочный симметричный криптоалгоритм. Гарантирует надежность данных в корпоративных системах безопасности и мобильных устройствах.

Протоколы — это своего рода сценарии процесса передачи данных и инструкции для всех его участников. Они определяют, когда и как действовать, с какой скоростью передвигаться, какие маршруты использовать и как реагировать на нештатные ситуации. То есть протоколы описывают, как устанавливается и поддерживается соединение и как передаются данные, поэтому именно от них чаще всего зависит скорость и надежность соединения. Про используемые VPN протоколы важно знать, чтобы при выборе VPN-сервиса понять, можно ли доверить ему защиту данных.

Point-to-Point Tunneling Protocol (PPTP)

PPTP — первый протокол от Microsoft® для виртуальной сети операционных систем Windows NT и Windows 95. Сейчас он считается устаревшим из-за несложного шифрования и большого количества уязвимостей.

PPTP в работе использовал протокол MPPE, отвечающий за шифрование и дешифрование данных пользователя при передаче через интернет, а также ключ длиной до 128 бит, который обеспечивал более высокий уровень защиты в отличие от ключа в 40 или 50 бит. На момент разработки этих протоколов, такого количества бит в ключе хватало, чтобы обезопасить информацию от большинства угроз. Но использование PPTP для VPN-протокола не подходит, чтобы защитить данные, так как он подвержен атакам brute-force и атакам с подменой битов.

Layer 2 Tunneling Protocol (L2TP)

L2TP используют только для подключения удаленных пользователей сети. Протокол шифрует собственные управляющие сообщения, но не их содержимое. Он создает туннель второго уровня, который передается по протоколу IPSec. Его используют вместе с L2TP для защиты данных пользователей.

IPSec (Internet Protocol Security)

IPSec позволяет установить ает безопасное соединение между гаджетами при помощи IP. При этом у него есть протокола два режима: транспортный и туннельный.

В транспортном режиме IPSec шифрует информацию, но не меняет IP-адрес, что делает его небезопасным. В туннельном режиме протокол шифрует первоначальный IP-пакет данных и всю остальную нагрузку, что повышает его надежность.

Secure Socket Tunneling Protocol (SSTP)

Протокол с высоким уровнем безопасности, который может обходить межсетевые экраны. Его используют, чтобы защитить соединение между устройством пользователя и VPN-сервером, основываясь на протоколах SSL/TLS. SSTP использует стандартный TCP-порт 443, который обычно открыт в большинстве сетей, так как используется для HTTPS-трафика при просмотре веб-сайтов.

Site-to-Site VPN

Протокол нужен для слияния сетей компании. Он позволяет объединить две частные сети и считается самым популярным типом соединения при настройке безопасной корпоративной сети. Site-to-Site маршрутизирует соединения с офисами и сторонними организациями.

WireGuard

Это новый стандарт VPN, который работает как «короткий туннель» для интернета. Он очень быстрый (почти не тормозит связь) и прост в настройке — достаточно скачать приложение и нажать пару кнопок. Отлично подходит для телефонов и домашних сетей, но в некоторых офисах может конфликтовать с локальными политиками безопасности.

OpenVPN

Надежный VPN-протокол с мощным шифрованием (почти как в банковских приложениях). Его главное преимущество — возможность работать даже в сетях, где VPN заблокирован. Для этого он может «притворяться» обычным интернет-трафиком, например, при посещении сайтов (использует порт 443, как HTTPS). Однако такая защита требует больше ресурсов и может снижать скорость соединения.

Multiprotocol Label Switching (MPLS)

MPLS — это технология маршрутизации, которая используется для ускорения и управления сетевым трафиком. Она не является VPN-протоколом в традиционном смысле, но часто используется для построения корпоративных VPN-сетей.

В отличие от традиционной маршрутизации, где каждое сетевое устройство анализирует заголовок IP-пакета, MPLS использует метки (labels). Каждый пакет данных получает метку, которая определяет путь, по которому он должен следовать через сеть. Благодаря меткам, устройства называемые Label Switch Routers или LSR могут быстро принимать решения о маршрутизации, просто читая метки, а не проверяя всю таблицу маршрутизации.

MPLS позволяет управлять приоритетами трафика, что особенно полезно для приложений, чувствительных к задержкам, однако не обеспечивает шифрование. Тем не менее эта технология идеально подходит для крупных корпоративных сетей, где требуется стабильное и быстрое соединение между филиалами.

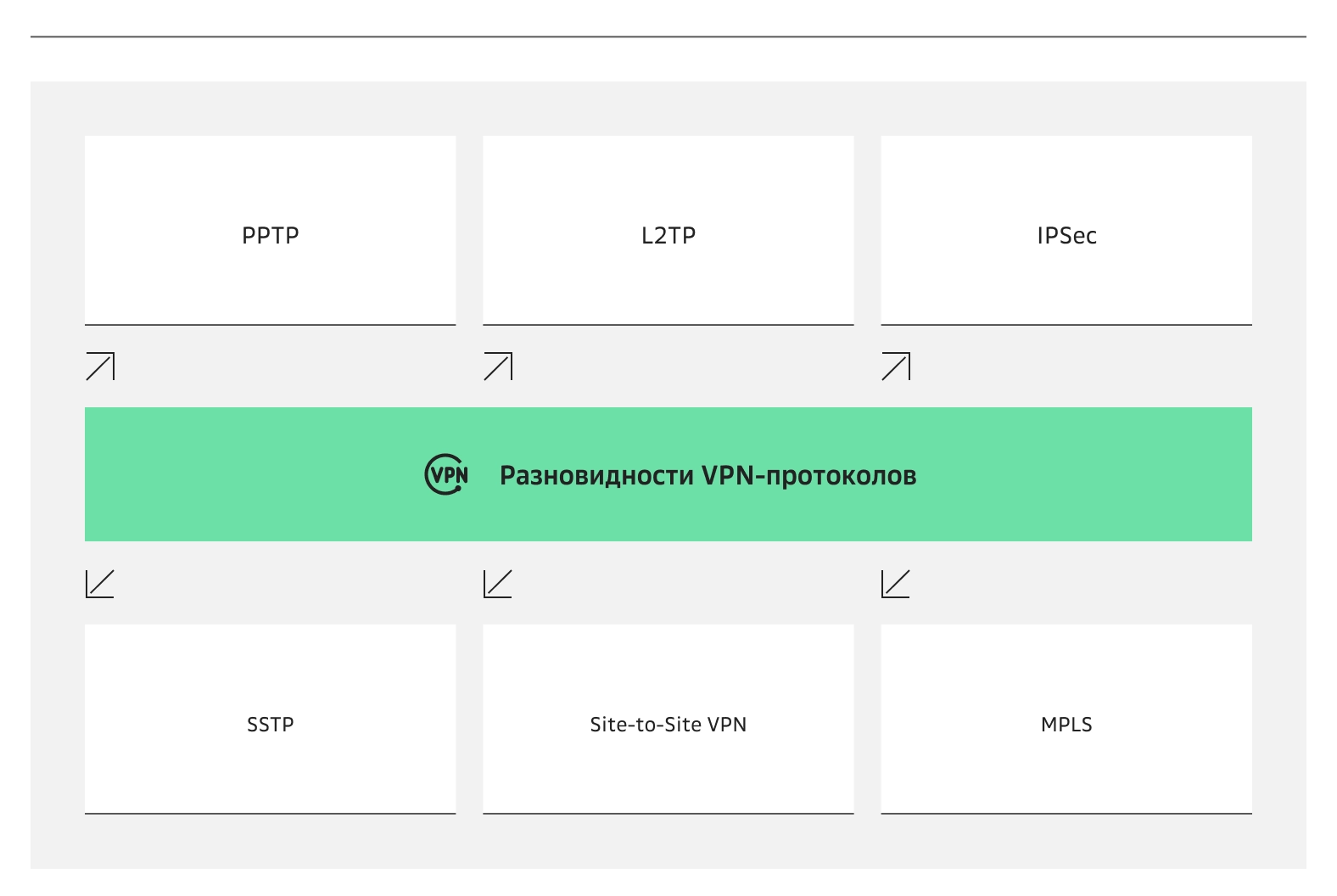

Пример того, что бывает, если подключиться к интернету с VPN и без

Пример того, что бывает, если подключиться к интернету с VPN и безПлюсы и минусы VPN

Виртуальные частные сети помогают защищать данные от утечки не в те руки, однако при их использовании все равно нужно проявлять бдительность. Поэтому убедитесь, что вы взвесили все за и против, прежде чем настраивать собственный VPN-сервер или пользоваться VPN-клиентом на своем устройстве.

Преимущества использования частной виртуальной сети

Безопасность — любые данные, передающиеся в интернете или облаке, защищены зашифрованным VPN-соединением.

Полная анонимность — никто не увидит действий в интернете, когда вы используете VPN.

Доступ к международным ресурсам, которые могут быть недоступны в вашем регионе из-за лицензионных или технических ограничений.

Недостатки использования VPN

В использовании VPN есть следующие нюансы:

Потенциальное снижение скорости. Шифрование данных и маршрутизация через VPN-сервер могут замедлить скорость соединения. Это особенно заметно, если сервер находится далеко от пользователя. Часто пользователи рабочих компьютеров предпочитают лишний раз не включать VPN для сохранения скорости, чем подвергают свои данные опасности.

Сложность настройки «с нуля». Для неопытных пользователей даже ручная конфигурация VPN-соединения на устройствах может быть неподъемной задачей, не говоря уже о создании собственного сервера в облаке.

Риски сбора недобросовестного применения данных. Некоторые провайдеры и авторы бесплатных VPN-клиентов, несмотря на рекламные обещания, могут логировать данные о действиях пользователей и передавать их третьим сторонам, например, рекламодателям.

Ложные обещания. Реклама некоторых сервисов может обещать функции, которые на самом деле не предоставляются. Например, могут быть использованы устаревшие протоколы или режимы, которые только шифруют данные, но не скрывают IP. А еще под видом VPN непосвященным пользователям могут продать прокси-сервисы. В них, как таковых, нет ничего плохого и соединение они тоже обеспечивают, но данные не шифруют, соответственно и должной безопасности ждать не приходится.

Ограничения бесплатных сервисов. У бесплатных VPN есть лимиты на объем трафика, выбор серверов и стран для подключения и скорость передачи данных.

Если вы рядовой пользователь и решили использовать приложение для VPN-соединения на своем устройстве, обязательно:

изучите отзывы и репутацию разработчика приложения или провайдера;

сравните стоимость подписки с аналогичными решениями;

удостоверьтесь, что сервис использует надежные алгоритмы шифрования, такие как AES-256;

изучите политику конфиденциальности: ведутся ли логи активности пользователей и могут ли они передаваться третьим сторонам, сохраняются ли IP-адреса и т.д;

обратите внимание, предоставляет ли сервис дополнительные услуги, такие как защита от утечек DNS, kill switch или защита от вредоносных программ.

VPN-сервер в облаке: кому и зачем нужен

Разберем, как наши клиенты чаще всего используют VPN-сервера в облаке. Основная аудитория, которая приходит с запросом на виртуальные частные сети и даже целые облака — это:

Корпорации и крупные предприятия. Им бывает необходимо организовать безопасный доступ к своей инфраструктуре в облаке для сотрудников и партнеров, чтобы важные данные передавались без риска.

IT-компании и разработчики. Они, как правило, используют VPN для безопасного тестирования и разработки приложений в облачной среде, ведь это удобно: можно выдать «тоннель» аутсорсерам и не сомневаться, что исходный код не утечет.

Образовательные учреждения. Университеты и школы, использующие облачные решения для управления учебными материалами и ресурсами, могут использовать VPN для защиты данных студентов и преподавателей, охраны интеллектуальной собственности и предотвращения подтасовки результатов аттестаций и исследований.

Госучреждения. Таким организациям критически важна защита от утечки данных и кибератак. Поскольку VPN позволяет не только шифровать данные, но и самостоятельно записывать активность всех устройств в сети учреждения, это не только хорошо защищает от случайных утечек данных и киберугроз типа «человек посередине» (MITM), но и позволяет в случае инцидентов понять, на каком этапе что-то пошло не так.

Так как же наладить VPN-соединение в облаке, которым будете управлять вы, а не кто-то другой? Можем рассказать, как это происходит на платформе Cloud.ru Evolution: с помощью виртуальной машины в этом облаке можно настроить защищенный и зашифрованный канал связи, используя сервис strongSwan. Для этого:

Зарегистрируйтесь в личном кабинете или войдите под своей учетной записью.

Перейдите в раздел «Evolution».

Нажмите иконку меню, перейдите в раздел Маркетплейс и выберите сервис strongSwan.

Нажмите «Создать ВМ» и настройте образ: подробную информацию по настройке можно найти в документации сервиса.

Далее вы можете подключиться к виртуальной машине через виртуальную консоль или по SSH.

Подытожим: VPN обеспечивает зашифрованное соединение с интернетом, чтобы комфортно и безопасно работать, удаленно подключаться к виртуальным ПК и пользоваться ресурсами ЦОД. Однако виртуальная частная сеть не защищает от кражи ключей шифрования, фишинговых атак или незаконных сайтов. Если вам нужна абсолютная безопасность ваших ресурсов в облаке, рекомендуем не только пользоваться VPN-соединением для передачи важных данных внутри корпоративных сетей, но и обратить внимание на дополнительные сервисы защиты, которые помогут защитить ваши цифровые активы.

*Описанный сервис Cloud.ru не является средством обхода блокировок РКН и не позволяет получить доступ к запрещенным ресурсам. Мы рекомендуем выбирать решения, которые обеспечивают безопасность без нарушения законов.