Что такое IT-инфраструктура: полный обзор для бизнеса и организаций

Представьте себе оживленный аэропорт, который ежедневно координирует сотни рейсов, заботится о комфорте и безопасности пассажиров, доставке багажа. Или сеть кафе, где всегда ясно, когда и сколько ингредиентов нужно привезти, когда пора обновлять меню, что заказал конкретный гость и когда приедет доставка.

Бесперебойную работу сервисов в этих случаях обеспечивает надежная IT-инфраструктура. Она состоит из систем, инструментов и процессов, которые работают синхронно, чтобы предотвращать сбои, выдерживать пиковые нагрузки и защищать данные.

В статье расскажем, из чего состоит IT-инфраструктура компаний, что конкретно она делает. Еще осветим best-practice, поговорим о разнице между облаками и традиционным подходом к размещению инфраструктуры.

Основные компоненты IT-инфраструктуры

У инфраструктурного комплекса компаний есть несколько основных компонентов, каждый из которых включает в себя устройства, системы или приложения. Поговорим о каждом из них.

Аппаратная часть

Аппаратные компоненты — это физические устройства, которые составляют основу большинства сред IT-инфраструктуры. Среди таких устройств:

Серверы — мощные компьютеры, которые работают круглосуточно, хранят и обрабатывают данные.

Системы хранения (СХД) — специализированные устройства вроде дисковых массивов и сетевых хранилищ (NAS). Они нужны для хранения данных, защищают средства резервного копирования (СРК) от потери.

Сетевое оборудование — маршрутизаторы, коммутаторы и межсетевые экраны, которые соединяют устройства в единую сеть и защищают ее от угроз.

Рабочие станции и устройства пользователей — компьютеры, ноутбуки, смартфоны, с которых сотрудники получают доступ к ресурсам.

Программная часть

Это все программное обеспечение, которое управляет аппаратными ресурсами:

Операционные системы (Windows Server, Linux) — базовое ПО, которое управляет оборудованием и предоставляет среду для работы приложений.

Системы виртуализации (VMware, Hyper-V) позволяют запускать несколько виртуальных серверов на одном физическом, экономя ресурсы. К примеру, именно технология виртуализации позволяет разворачивать виртуальные машины.

Системы хранения баз данных (СУБД), например MySQL или PostgreSQL. — организованные хранилища информации, которые способны выдерживать высокие нагрузки. А платформы, на которых размещают СУБД, могут автоматически масштабироваться в зависимости от количества данных. Основной инструмент работы в СУБД — команды, например, на языке запросов SQL.

Бизнес-приложения — это могут быть CRM-, ERP-системы и другие программы, которые облегчают работу сотрудникам компании, позволяют собирать и систематизировать данные.

Сетевая часть

Сетевая инфраструктура обеспечивает связь между компонентами IT-системы, а еще дает пользователям доступ к ресурсам. Без правильно организованной сети невозможно согласованное функционирование оборудования и приложений.

Среди составляющих сетевой части IT-инфраструктуры:

Локальные сети (LAN) объединяют устройства в пределах одного здания или кампуса. Пример: офисная сеть, где компьютеры сотрудников подключены к общим принтерам и файловым серверам.

Глобальные сети (WAN) соединяют географически распределенные объекты. Это может быть защищенное подключение филиалов компании к центральному офису через арендованные каналы связи.

Беспроводные сети (Wi-Fi) обеспечивают мобильность сотрудников за пределами офиса. Например, гостевой Wi-Fi для посетителей и защищенная беспроводная сеть для сотрудников.

Сетевая безопасность включает межсетевые экраны, системы обнаружения вторжений и VPN-шлюзы. Допустим, можно настроить правила доступа к корпоративным ресурсам только через защищенное VPN-соединение.

Информационная безопасность в IT-инфраструктуре

Каждый компонент инфраструктуры вносит вклад в защиту: серверы шифруют данные, сети контролируют доступ, в СУБД можно создавать резервные копии данных, а специализированный софт выявляет угрозы. Рассмотрим подробнее, какие функции выполняют компоненты IT-инфраструктуры, чтобы обезопасить данные и системы.

Защита данных. Технологии, такие как BitLocker или LUKS, шифруют данные на серверах и ноутбуках, а сети TLS/SSL защищают информацию при передаче: когда сотрудник вводит логин и пароль от корпоративной почты, никто посторонний их не прочтет. DLP-системы блокируют отправку конфиденциальных данных по почте или на флешки.

Контроль доступа. Настраивается двухфакторная аутентификация (2FA): при входе система требует пароль и в дополнение — код из приложения для входа. Можно установить разграничение прав, когда сотрудники получают доступ только к тем данным, которые нужны для работы. Еще ведутся учетные журналы, где система фиксирует все действия пользователей.

Защита периметра. Межсетевые экраны (Firewall) контролируют трафик и ограничивают доступ к внутренним ресурсам, блокируют атаки злоумышленников. VPN создают защищенные туннели для удаленных сотрудников. Системы обнаружения атак анализируют сетевую активность и пресекают подозрительные действия.

Мониторинг и реагирование на угрозы. SIEM-системы собирают данные с компонентов инфраструктуры и выявляют аномалии, а автоматическое блокирование изолирует зараженные устройства при обнаружении угроз. IDS/IPS-системы выявляют и реагируют на подозрительные активности в сетях.

Типы и модели IT-инфраструктуры

IT-инфраструктуру можно развернуть в облаке или на собственных физических серверах. Расскажем о каждом способе, а еще осветим гибридные варианты, где часть данных размещена в контуре компании, и часть — на серверах облачного провайдера.

Традиционная инфраструктура

Эта модель предполагает размещение всех IT-ресурсов, на территории организации. Локальная инфраструктура обеспечивает полный контроль над безопасностью данных, так как все хранится на серверах компании, и доступ к информации извне сильно затруднен.

Такой тип размещения подходит компаниям, которые хранят конфиденциальные и персональные данные или являются операторами КИИ. Это, к примеру, банки, многие IT-компании, больницы и поликлиники, региональные и федеральные ведомства.

Облачная инфраструктура

Облачные технологии — это способ предоставления вычислительных ресурсов и хранения данных не на устройстве пользователя, а на удаленной инфраструктуре облачного провайдера. Облачные технологии дают возможность арендовать вычислительные мощности, не закупать собственное оборудование и не платить за аренду места в ЦОД (центре обработки данных, или дата-центре).

Существует несколько разновидностей облаков:

Частное облако — это изолированная среда, которая работает на нужды одной организации. Его можно развернуть на собственном оборудовании в дата-центре или воспользоваться арендованными мощностями у поставщика услуг с полным сопровождением или самостоятельным управлением.

Публичное облако — это модель, в которой провайдер предоставляет одни и те же вычислительные ресурсы множеству клиентов. Каждый из них создает виртуальные серверы в нужном количестве, гибко управляет ими, но не имеет доступа к физическому оборудованию, на котором все работает.

Гибридное облако объединяет возможности частного и публичного форматов. Например, критически важные базы данных можно хранить в защищенном частном облаке, а в публичном тестировать новые решения или подключать для масштабирования, когда нагрузка на ресурсы резко возрастает и мощностей частного облака не хватает.

Гибридная инфраструктура

Все популярнее становятся гибридные варианты размещения инфраструктуры, то есть комбинация собственных физических серверов и ресурсов облачного провайдера. К примеру, медиакомпания может оставлять персональные данные пользователей в собственном контуре, а архивы и резервные копии фото и видео хранить в публичном облаке.

Подход помогает оптимизировать расходы, освободить собственное локальное хранилище, а еще уловить баланс между безопасностью, ценой и производительностью.

Как IT-инфраструктура поддерживает бизнес-процессы

Мы разобрались, как IT-инфраструктура служит основой для работы технологического стека в компаниях. Без серверов не получилось бы разместить корпоративные сети и требовательные приложения, без баз данных и CRM — хранить и анализировать информацию о клиентах.

В этом же разделе рассмотрим популярные бизнес-сценарии, в которых применяется IT-инфраструктура.

Автоматизация операций. CRM-системы автоматически ведут историю взаимодействия с клиентами, напоминают о звонках и платежах. ERP-системы управляют закупками, складом и производством, сокращая ручной труд. А роботизированные процессоры (RPA) выполняют монотонные задачи, например, заполняют формы в приложениях или переносят данные между системами.

Предоставление доступа к информации. Корпоративные хранилища данных дают доступ к информации, а системы видеоконференций обеспечивают постоянную связь между отделами и филиалами.

Обеспечение непрерывности. Резервные копии данных защищают от потери информации при сбоях. Отказоустойчивые серверы гарантируют круглосуточную работу онлайн-касс, сайтов и баз данных. Системы мониторинга предупреждают о проблемах до того, как они успеют повлиять на бизнес или клиентов.

Безопасность операций. Шифрование защищает финансовые документы и персональные данные клиентов, системы контроля доступа предотвращают утечки коммерческой тайны. Резервные каналы связи обеспечивают работу торговых точек, если вдруг будут перебои с интернетом.

Управление IT-инфраструктурой

Рассказываем о практиках, которые стоит применять при работе с IT-инфраструктурой, ее развертывании и обслуживании. Они помогут минимизировать риски, связанные с безопасностью, и быстрее достичь бизнес-целей.

Проводите мониторинг безопасности, производительности и надежности. Используйте инструменты мониторинга, чтобы в режиме реального времени отслеживать состояние системы и выявлять проблемы до того, как они усугубятся.

Используйте облако, чтобы быстрее масштабироваться. Внедрите в работу публичное, гибридное или частное облако на арендованных серверах, чтобы не обслуживать свою инфраструктуру , а переложить это на плечи провайдера. В облаке можно разместить даже персональные данные или государственные информационные системы — главное, чтобы облако было сертифицировано и выполняло требования закона о хранении особо важных данных.

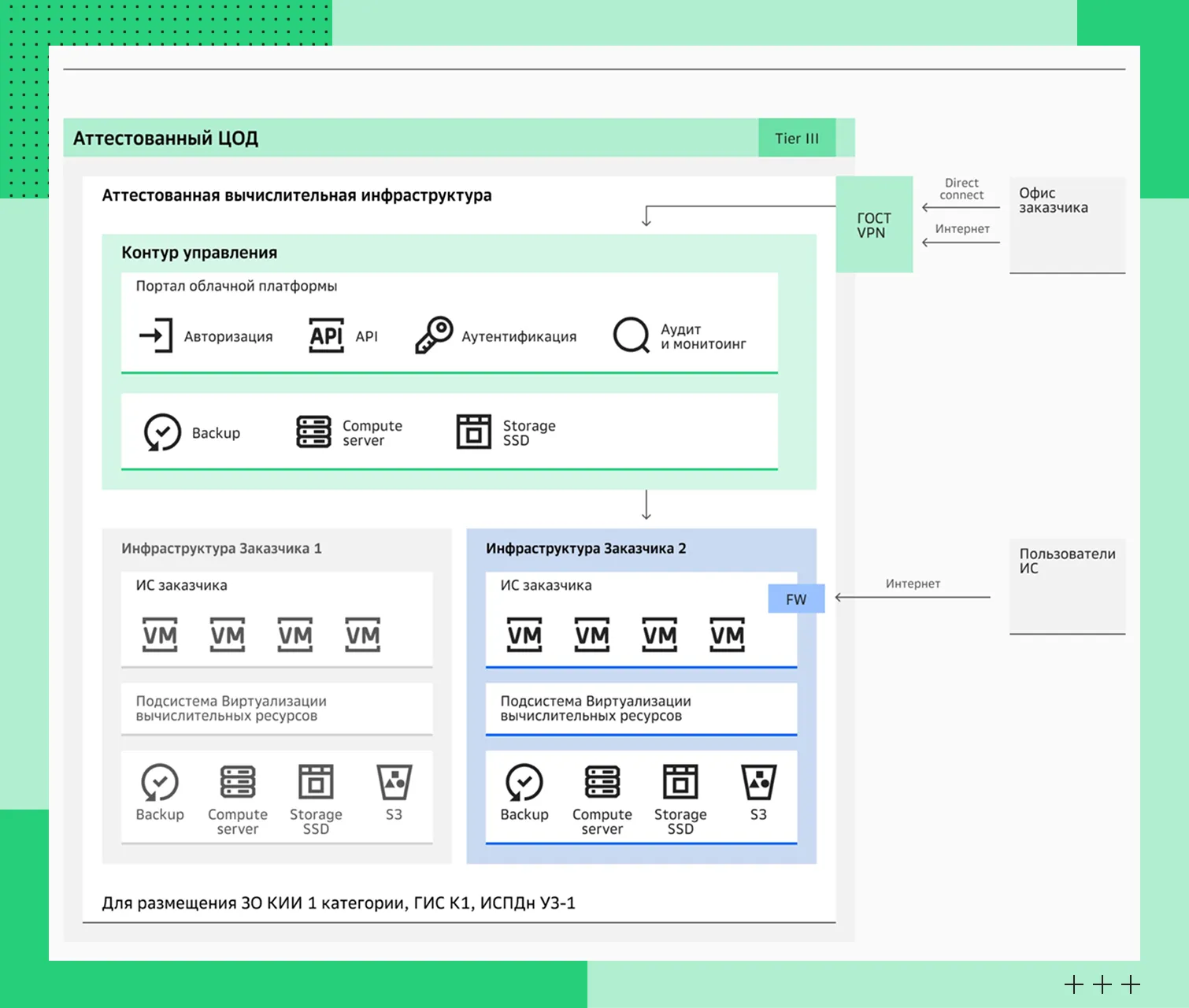

Требованиям регуляторов соответствует облачное решение для КИИ от Cloud.ru. Инфраструктура построена на базе системы виртуализации, резервного копирования и объектного хранилища, которые входят в Реестр российского ПО.

Облако сертифицировано ФСТЭК по 4 уровню доверия. Это открывает доступ к работе с чувствительными видами информации, включая:

государственные информационные системы (ГИС) 1 класса защищенности;

информационные системы персональных данных (ИСПДн) высшего уровня защиты (УЗ-1);

значимые объекты критической информационной инфраструктуры (ЗОКИИ) 1 категории.

Контур для каждого клиента находится на изолированным аппаратном уровне. Это защищает IT-инфраструктуру, обеспечивает конфиденциальность и дает возможность аттестовать информационную инфраструктуру (ИС)

Контур для каждого клиента находится на изолированным аппаратном уровне. Это защищает IT-инфраструктуру, обеспечивает конфиденциальность и дает возможность аттестовать информационную инфраструктуру (ИС)Уделяйте приоритетное внимание кибербезопасности. Инвестируйте в надежные средства защиты, чтобы обезопасить инфраструктуру от киберугроз. Внедряйте многоуровневые системы безопасности, включая брандмауэры, защиту конечных устройств и регулярную оценку уязвимостей.

Включайте автоматизацию. Инструменты автоматизации позволяют оптимизировать повторяющиеся задачи, такие как установка исправлений, распределение ресурсов и процессы резервного копирования. Это не только сокращает количество ошибок, совершаемых вручную, но и повышает эффективность работы.

Сосредоточьтесь на оптимизации затрат. Регулярно оценивайте расходы на инфраструктуру и ищите возможности, чтобы их сократить. Используйте, например, FinOps — это культура совместной работы, где технологические, финансовые и бизнес-команды вместе принимают взвешенные решения о расходах на облачные услуги.

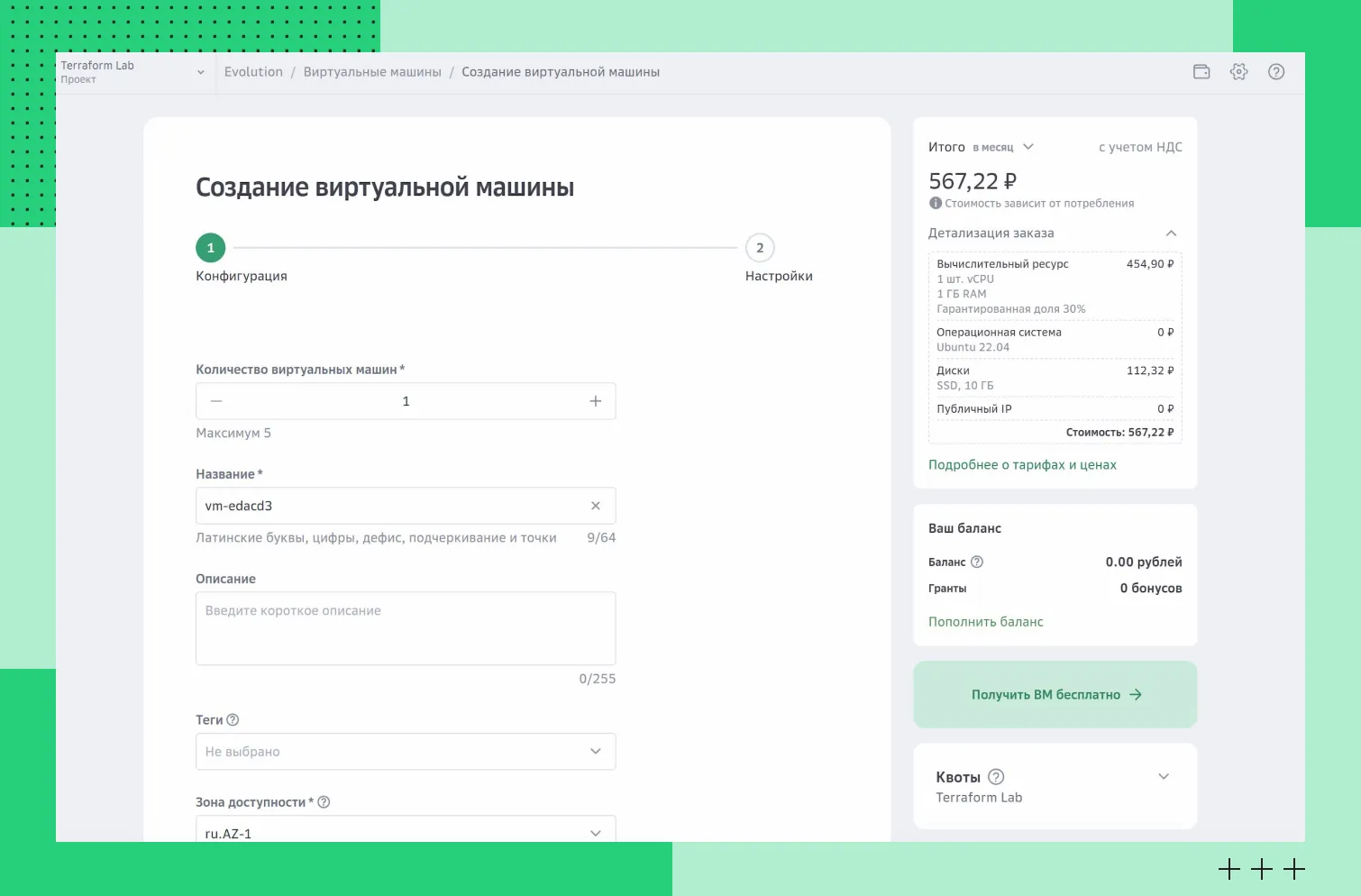

При создании виртуальной машины в облаке Cloud.ru можно настроить автоскейлинг, остановку неактивных ВМ, удаление ненужных данных. А еще отслеживайте отдачу каждого задействованного ресурса и регулируйте нагрузку, чтобы найти баланс между производительностью и затратами

При создании виртуальной машины в облаке Cloud.ru можно настроить автоскейлинг, остановку неактивных ВМ, удаление ненужных данных. А еще отслеживайте отдачу каждого задействованного ресурса и регулируйте нагрузку, чтобы найти баланс между производительностью и затратамиИнвестируйте в обучение и развитие персонала. Отправляйте IT-команду на курсы, семинары и повышения квалификации, которые помогут освоиться в работе с развивающимися технологиями. Обратите внимание на программы по работе с облачными технологиями, искусственным интеллектом и кибербезопасностью.

Аутсорсинг и IaaS

IT-инфраструктуру на своем оборудовании зачастую разворачивают крупные компании, которым важен полный контроль над оборудованием, серверами, ЦОД и данными. Зачастую это банки, государственные ведомства. Расходы на обслуживание собственной инфраструктуры большие: надо не только закупить оборудование, но и нанять персонал, который будет его обслуживать. Еще важно защитить сервера от физических угроз: взлома, пожара, перегрева.

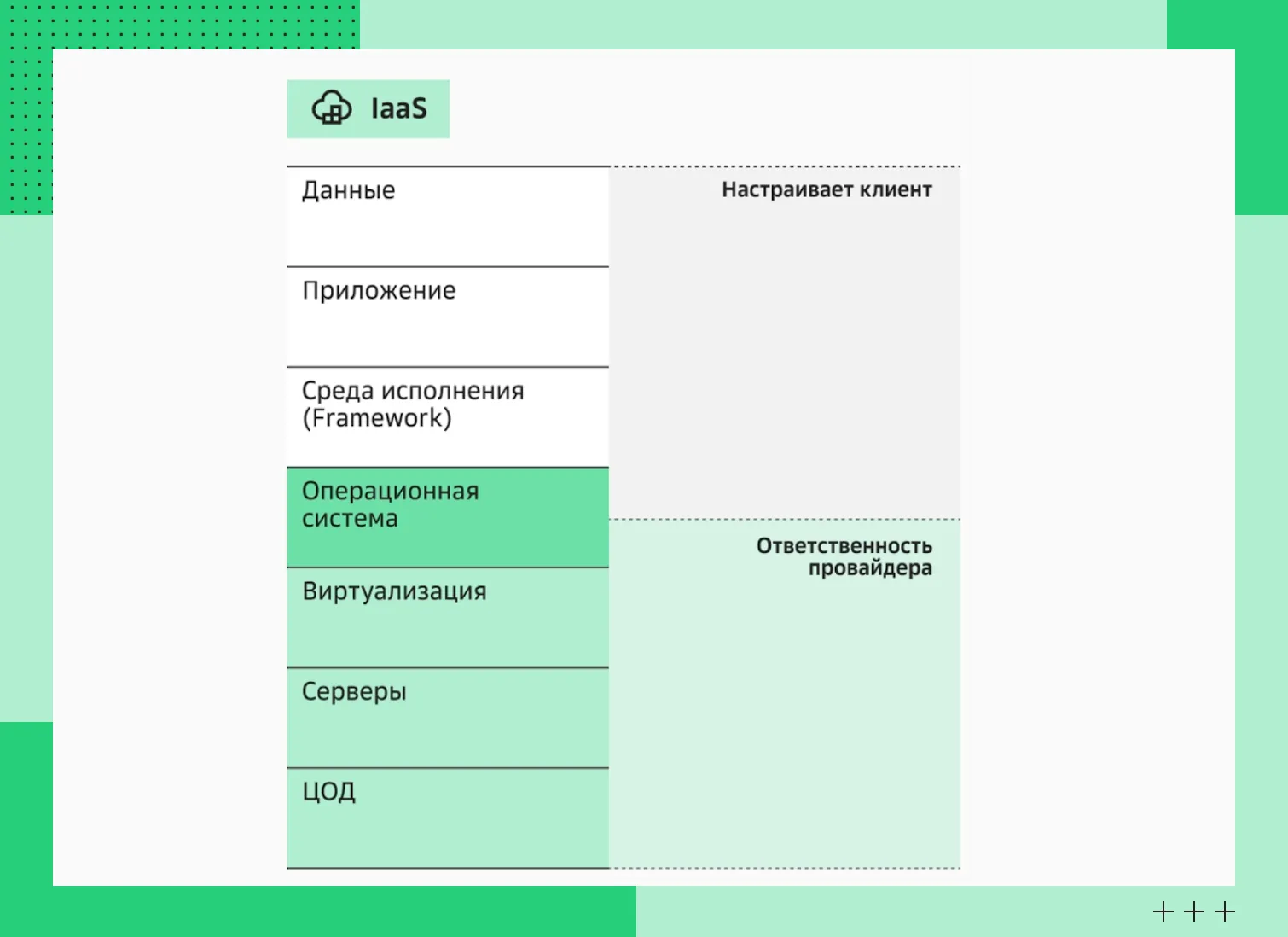

Infrastructure as a Service (IaaS) — это модель облачной инфраструктуры, где провайдер дает в аренду готовые IT-ресурсы. Это виртуальные серверы, системы хранения и сетевое оборудование: приватные облачные сети (VPC), балансировщики нагрузки и VPN-шлюзы. На базе облачных ресурсов компания создает основу для IT-инфраструктуры, разворачивает вычисления, среды разработки и подключает дополнительные сервисы.

Зона ответственности клиента и провайдера. Установка ОС — совместная ответственность: ее может установить клиент, или провайдер может предоставить готовый образ. Обслуживать ОС будет уже клиент

Зона ответственности клиента и провайдера. Установка ОС — совместная ответственность: ее может установить клиент, или провайдер может предоставить готовый образ. Обслуживать ОС будет уже клиентIaaS подходит компаниям любого масштаба, ограничений нет. Особенно выгодна эта модель организациям, которые хотят быстро адаптироваться к сезонным всплескам нагрузки, масштабироваться без закупки и обслуживания оборудования. Еще с IaaS компании сокращают капитальные расходы на IT-инфраструктуру и не теряют в производительности.

Заключение

IT-инфраструктура состоит из аппаратной, программной и сетевой частей. Это серверы, системы хранения, сетевое оборудование, ОС, базы данных, бизнес-приложения и системы безопасности.

Есть несколько вариантов развертывания IT-инфраструктуры: локально или в облаке. При локальном компания размещает инфраструктуру на своем оборудовании и контролирует ее работу. Правда, это дорогой и трудоемкий вариант: нужно обеспечить место для серверов, постоянно поддерживать работоспособность оборудования, держать большой штат специалистов. При размещении инфраструктуры в облаке обеспечение работоспособности и безопасности лежит на облачном провайдере.

Гибридный вариант развертывания IT-инфраструктуры предполагает, что часть ресурсов размещена в контуре компании, а другая часть — в облаке. Например, чувствительные и конфиденциальные данные можно хранить у себя, а медиафайлы и бэкапы — в облаке.

Best practice в обслуживании инфраструктуры: мониторинги безопасности, производительности и надежности; инвестиции в автоматизацию; развертывание инфраструктуры в облаке; обучение персонала; повышенное внимание к кибербезопасности.

IaaS — модель использования облачных технологий, которая предполагает, что нужные для построения IT-инфраструктуры сервисы компания арендует у облачного провайдера. Это могут быть виртуальные машины, хранилища данных, сетевая инфраструктура и не только.