Первичная инициализация UserGate в Advanced

Первичная инициализация выполняется после развертывания UserGate в Advanced. Для подключения к интернету предполагается использование выделенного интерфейса на UserGate.

IP-адреса и параметры ВМ даны в качестве примера. Если вы настраиваете UserGate для уже имеющихся ресурсов, используйте их IP-адреса.

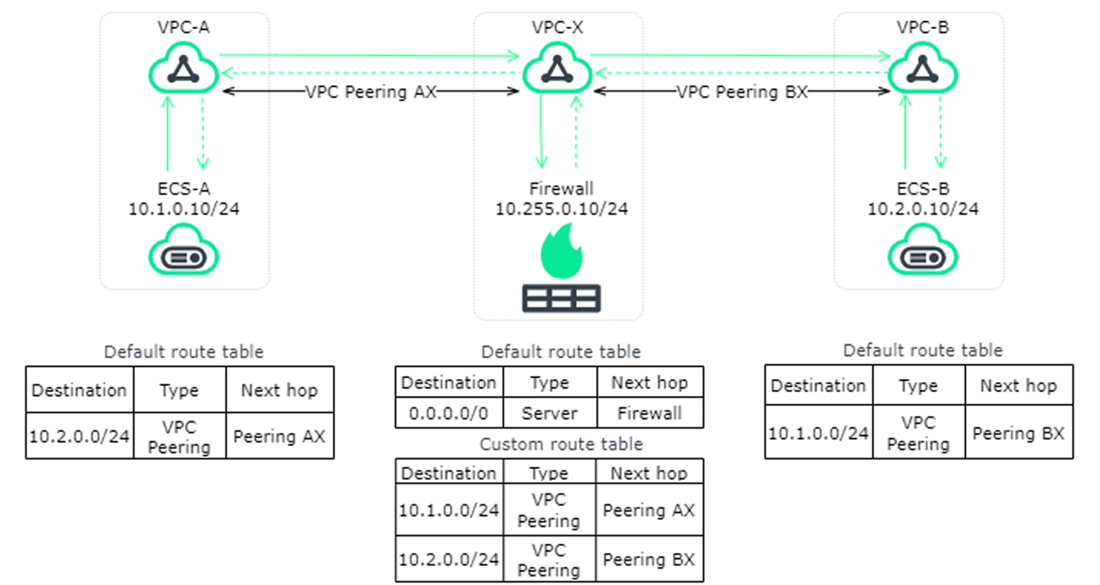

Целевая схема, которая может быть реализована в ходе первичной инициализации:

Развертывание дополнительных ВМ

Разверните тестовые ВМ ECS-A и ECS-B согласно Быстрому старту по созданию виртуальных машин ECS и с помощью данных ECS проверьте сетевую связность через NGFW.

При развертывании ECS настройте IP-адреса согласно целевой схеме.

Первичную инициализацию UserGate рекомендуется выполнить, подключаясь к графическому интерфейсу UserGate локально через внутренний интерфейс. Это обеспечит защиту ВМ UserGate в процессе настройки.

Для реализации целевой схемы, разверните дополнительную ВМ ECS-X в сети VPC-X и в подсети subnet-vpc-x.

Для первичной инициализации UserGate используется доступ к графическому интерфейсу UserGate, поэтому ВМ ECS-X нужно развернуть на базе ОС Windows или Linux с поддержкой GUI. После выполнения первичной инициализации и настройки безопасного доступа к интерфейсу управления UserGate через интернет ВМ ECS-X может быть удалена.

Настройка порта управления UserGate

Войдите в консоль управления Advanced:

В списке сервисов выберите Elastic Cloud Server.

Для подключения к командной строке UserGate выберите ВМ ecs-UserGate и нажмите Remote Login.

Сконфигурируйте порт управления UserGate в соответствии с документацией вендора.

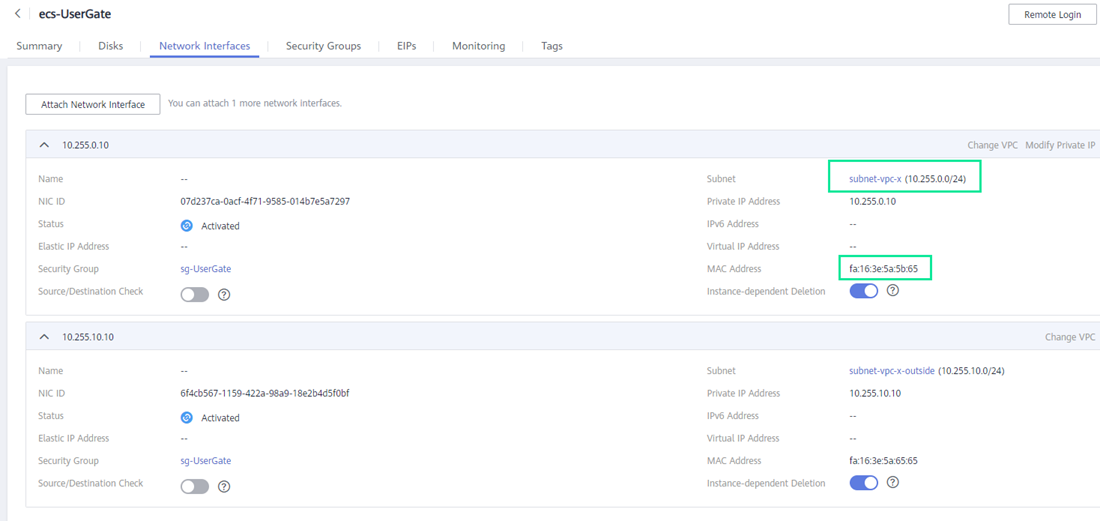

Сопоставьте порт управления UserGate с сетевым интерфейсом платформы Advanced по MAC-адресу.

В ОС UserGate сетевые интерфейсы port0, port1 и т.д. назначаются в соответствии с MAC-адресами сетевых адаптеров в порядке их возрастания.

Перейдите в сервис Elastic Cloud Server.

Выберите ВМ ECS-X и нажмите Remote Login.

Выполните подключение к web-консоли UserGate.

Настройка подключения UserGate к интернету на платформе Advanced

Войдите в консоль управления Advanced.

Перейдите в Network → Elastic IP.

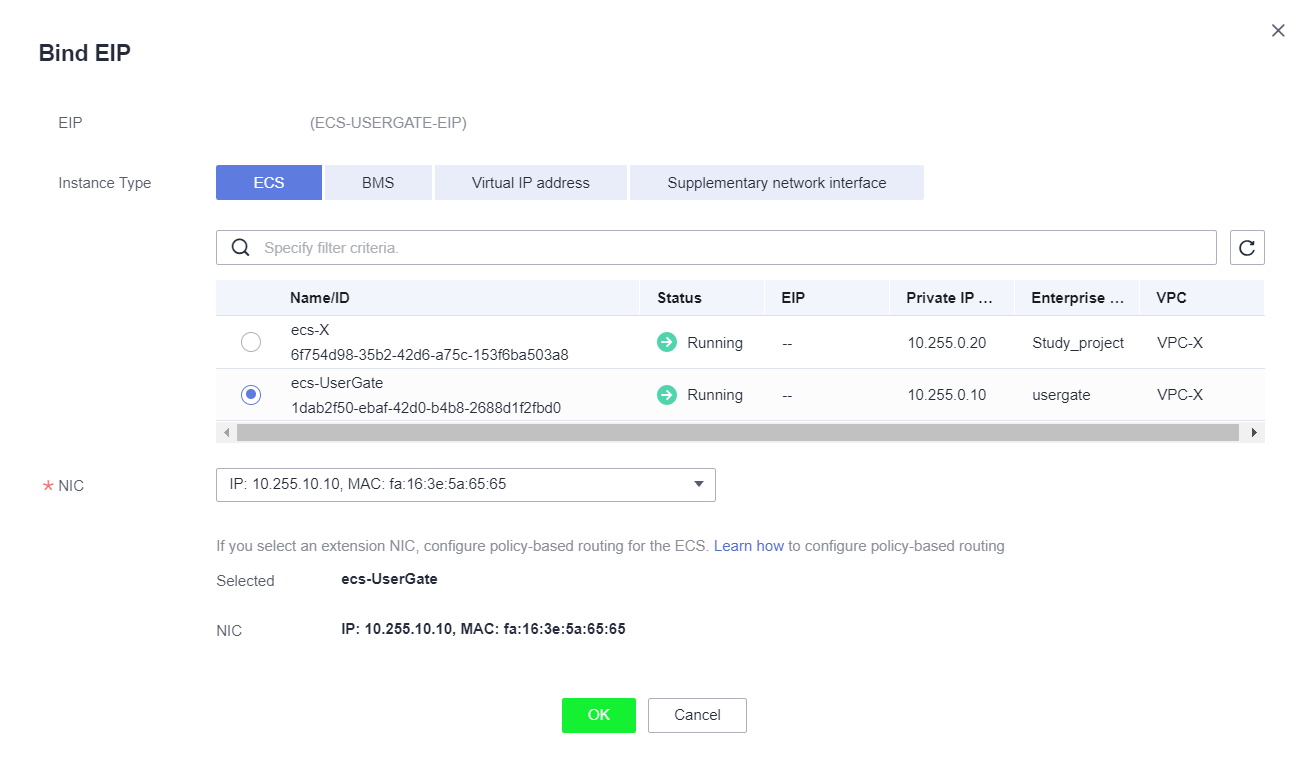

Рядом с EIP, который планируется использовать для UserGate, нажмите Bind.

Выберите в списке доступных ECS ВМ ecs-UserGate.

В разделе NIC выберите внешний NIC UserGate с IP-адресом 10.255.10.10.

Общесистемные настройки

Выполните настройки в соответствии с документацией вендора, указав следующие параметры:

Для статического шлюза:

Интерфейс — порт c IP-адресом 10.255.10.10.

Виртуальный маршрутизатор — оставьте по умолчанию.

IP шлюз — 10.255.10.1.

Для сетевых зон Trusted и Untrusted выберите необходимые Разрешенные сервисы.

Для статической адресации на интерфейсах, для каждого сетевого порта port1 и port2:

Откройте свойства интерфейса и укажите настройку зоны Trusted для внутреннего порта и Untrusted для внешнего порта.

Выберите режим Статический.

Для службы DNS следуйте инструкции вендора.

Для маршрутов к удаленным VPC добавьте маршруты к подсети subnet-vpc-a:

Тип — unicast.

Адрес назначения — «10.1.0.0/24».

Шлюз — «10.255.0.1».

Для маршрутов к удаленным VPC добавьте маршруты к подсети subnet-vpc-b:

Тип — unicast.

Адрес назначения — «10.2.0.0/24».

Шлюз — «10.255.0.1».

Для службы NAT в SNAT IP (внешний адрес) введите «10.255.10.10».

Для правил межсетевого экрана разрешите прохождение трафика из зоны Trusted в Untrusted и между подсетями subnet-vpc-a и subnet-vpc-a в зоне Trusted.

Тестирование доступов

Подключитесь к ECS-A с помощью Remote Login.

Войдите в ОС и откройте окно терминала.

Выполните ping usergate.com и убедитесь в успешном прохождении команды.

Выполните ping 10.2.0.10 и убедитесь в успешном прохождении команды.

Подключитесь к ECS-B с помощью Remote Login.

Войдите в ОС и откройте окно терминала.

Выполните ping usergate.com и убедитесь в успешном прохождении команды.

Выполните ping 10.1.0.10 и убедитесь, что ping не прошел.

Созданные настройки UserGate заблокировали доступ из VPC-B к VPC-A.

Установка лицензии

Выполните установку лицензии в соответствии с документацией вендора.

Виртуальный межсетевой экран UserGate (Virtual NGFW) готов к работе. При дальнейшей эксплуатации устройства активируйте и назначьте IP-адресацию и сетевые зоны на сетевые интерфейсы ВМ UserGate, сверяясь с реальным назначением сетевых сегментов на платформе виртуализации. Эту особенность установки нужно учитывать при настройке отказоустойчивого кластера.

- Развертывание дополнительных ВМ

- Настройка порта управления UserGate

- Настройка подключения UserGate к интернету на платформе Advanced

- Общесистемные настройки

- Тестирование доступов

- Установка лицензии