Что такое группа безопасности?

Группа безопасности представляет собой набор правил контроля доступа к облачным ресурсам, таким как облачные серверы, контейнеры и базы данных, которые имеют одинаковые требования к защите от угроз и взаимное доверие. Вы можете определить различные правила контроля доступа для группы безопасности, и эти правила будут применяться ко всем экземплярам, добавленным в эту группу безопасности.

Многие облачные сервисы могут использовать группы безопасности, например, ECS, RDS, DDS, DDM, MRS, CCE, CSS, DCS (Redis 3.0), DMS, WAF и SFS.

При создании экземпляра (например, ECS) вы должны связать его с группой безопасности. Если еще нет групп безопасности, то автоматически создается стандартная группа безопасности и связывается с экземпляром. Для получения дополнительной информации см.Обзор стандартной группы безопасности. Также можно создать группу безопасности исходя из требований сервиса и связать ее с экземпляром. Экземпляр может быть связан с несколькими группами безопасности, а трафик к экземпляру и от него сопоставляется в порядке убывания приоритета.

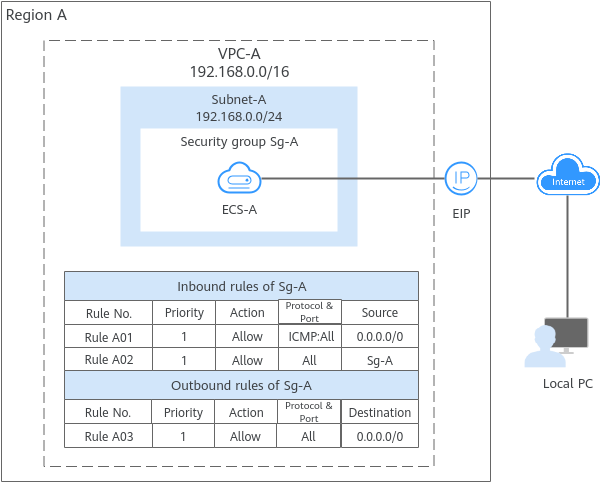

Каждая группа безопасности может иметь как входящие, так и исходящие правила. Вам необходимо указать источник, порт и протокол для каждого входящего правила и указать пункт назначения, порт и протокол для каждого исходящего правила, чтобы контролировать входящий и исходящий трафик экземпляров в группе безопасности. Как показано вРисунок 1, у вас есть виртуальная частная сеть (VPC-A) с подсетью (Subnet-A) в регионе А. На сервере облачных вычислений (ECS-A) работает в Subnet-A и связана с группой безопасности Sg-A.

- Группа безопасности Sg-A имеет настраиваемое правило входа, которое разрешает трафик ICMP, поэтому запросы ping разрешены с вашего ПК на ECS-A. Однако эта группа безопасности не содержит правил, позволяющих передавать трафик SSH, поэтому вы не сможете удаленно войти на ECS-A с вашего ПК.

- ECS-A привязан к EIP, а исходящее правило для Sg-A позволяет весь исходящий трафик от ECS-A, следовательно,ECS-A может получить доступ к Интернету.

Рисунок 1 Архитектура группы безопасности

Что такое правила группы безопасности?

- У группы безопасности есть входящие и исходящие правила для контроля трафика, который разрешено отправлять или получать экземпляры, связанные с этой группой безопасности.

- Правила входящих соединений контролируют трафик к экземплярам в группе безопасности.

- Правила исходящих соединений контролируют трафик от экземпляров в группе безопасности для доступа во внешние сети.

- Вы можете задать тип протокола, порт, источник или место назначения для правила группы безопасности. Ниже приводится описание ключевой информации о правиле группы безопасности.

- Действие: Разрешить или Запретить. Если протокол, порт, источник или адресат трафика соответствуют правилу группы безопасности, трафик будет разрешен или запрещен.

- Приоритет: Значение варьируется от 1 до 100. Меньшее значение указывает на более высокий приоритет. Правила групп безопасности проверяются сначала по приоритету, затем по действию. Запрещающие правила имеют преимущество перед правилами разрешения. Дополнительную информацию см. в разделеКак сетевой трафик сопоставляется правилам группы безопасности.

- Тип: IPv4 или IPv6.

- Протокол & Порт: Тип сетевого протокола и диапазон портов.

- Протокол: Протокол, используемый для соответствия трафику. Протоколом может быть TCP, UDP, ICMP или GRE.

- TCP идеально подходит для приложений, требующих надежных подключений и высокой целостности данных, таких как удаленный вход, веб-серфинг, электронная почта и передача файлов.

- UDP идеален для приложений, которым требуется высокая скорость и низкая задержка, таких как онлайн-игры и видеоконференции.

- ICMP используется устройствами для передачи сообщений об ошибках при передаче данных в сети. Например, команда ping может использоваться для проверки связи между сетевыми устройствами, отчеты об ошибках могут генерироваться для целей O&M, а диагностическая информация может передаваться для анализа и оптимизации сети.

- GRE широко применяется и обеспечивает связь между сетями, использующими разные протоколы, путем инкапсуляции одного протокола внутрь другого, например, инкапсуляция пакетов IP.

- Порт: Диапазон целевых портов, используемых для сопоставления трафика. Значения варьируются от 1 до 65535.

- Протокол: Протокол, используемый для соответствия трафику. Протоколом может быть TCP, UDP, ICMP или GRE.

- Источник или Адресат: Источником адреса является направление входящего трафика или целевой адрес направления выходящего трафика.

Источником или местом назначения может быть IP-адрес, группа безопасности или группа IP-адресов.

- IP-адрес: фиксированный IP-адрес или блок CIDR. Поддерживаются как IPv4-, так и IPv6-адреса. Например, 192.168.10.10/32 (адрес IPv4), 192.168.1.0/24 (блок CIDR IPv4) или 2407:c080:802:469::/64 (блок CIDR IPv6).

- Группа безопасности: Если выбранная группа безопасности и текущая группа безопасности находятся в одном регионе, то трафик разрешается или запрещается на частные IP-адреса всех экземпляров выбранной группы безопасности. Например, если экземпляр A находится в группе безопасности A, а экземпляр B — в группе безопасности B, и существует правило приема в группе безопасности A, допускающее трафик из группы безопасности B, то трафик допускается от экземпляра B к экземпляру A.

- Группа IP-адресов: Если у вас есть несколько IP-адресов с одинаковыми требованиями к безопасности, вы можете добавить их в группу IP-адресов и выбрать эту группу IP-адресов при настройке правила, чтобы упростить управление ими. Для получения дополнительной информации см.Обзор группы IP-адресов.

Как работают группы безопасности

- Группы безопасности являются контекстными. Если ваш экземпляр инициирует запрос, а группа безопасности разрешает весь исходящий трафик, соответствующий ответный трафик разрешается независимо от входящих правил группы безопасности. Аналогично, если группа безопасности позволяет входящие запросы, ответы на разрешённый входящий трафик могут передаваться вне зависимости от исходящих правил группы безопасности.

- Группы безопасности используют отслеживание соединений для мониторинга трафика к экземплярам и от них. Изменения во входящих правилах немедленно вступают в силу для существующих подключений. Изменения в исходящие правила групп безопасности не влияют на существующие постоянные соединения и применяются только для новых соединений.

Если вы добавляете, удаляете или обновляете правила в группе безопасности или добавляете или удаляете экземпляры в группе безопасности, детали выглядят следующим образом:

- Для соединений, установленных посредством входящего трафика, система автоматически очищает записи отслеживания соединений, соответствующие существующим постоянным соединениям, на основеТаблица 1. То есть записи отслеживания соединений истекают досрочно. Затем система повторно устанавливает соединения, чтобы соответствовать новым правилам входа группы безопасности.

- Если правила группы безопасности допускают трафик этих соединений, соединения могут быть установлены снова, и сетевое взаимодействие не нарушается.

- Если правила группы безопасности запрещают трафик указанных соединений, эти соединения не смогут быть вновь установлены, и сетевое взаимодействие будет прервано.

Таблица 1Сценарии и политики очистки записей отслеживания соединений Сценарий

Политика очистки

Добавление экземпляровв группу безопасности A

- Очистка записей отслеживания входящих соединений экземпляров, недавно добавленных в группу безопасности A.

- Если правило входа другой группы безопасности (например, группы безопасности B)запрещаетдоступ из группы безопасности A, очистите записи отслеживания входящих соединений всех экземпляров в группе безопасности B.

Удаление экземпляровиз группы безопасности A

- Очистка записей отслеживания входящих соединений всех экземпляров в группе безопасности A.

- Если правило входа другой группы безопасности (например, группы безопасности B)разрешаетдоступ из группы безопасности A, очистите записи отслеживания входящих соединений всех экземпляров в группе безопасности B.

Добавление правилв группу безопасности A

ЕслиЗапретитьправило добавляетсяна входе или выходе,очистить записи отслеживания входящих соединений всех экземпляров в группе безопасности A.Удаление правилиз группы безопасности A

ЕслиРазрешить

правило удаляетсяна входе,очистить записи отслеживания входящих соединений всех экземпляров в группе безопасности A.Изменение правилв группе безопасности A

Если приоритет, действие, протокол, порт или адрес источника правила изменяется на входе,очистить записи отслеживания входящих соединений всех экземпляров в группе безопасности A.

Изменение записей IP-адреса в группе IP-адресовЕслигруппа IP-адресов связана с правилами вводав группе безопасности A,удаление или добавление записи IP-адреса из этой группы IP-адресов приведет к очистке записей отслеживания входящих соединений всех экземпляров в группе безопасности A.

- Существующие исходящие постоянные подключения не будут отключены, и первоначальное правило всё ещё будет применяться. Все новые подключения будут соответствовать новым правилам.

- Для соединений, установленных посредством входящего трафика, система автоматически очищает записи отслеживания соединений, соответствующие существующим постоянным соединениям, на основеТаблица 1. То есть записи отслеживания соединений истекают досрочно. Затем система повторно устанавливает соединения, чтобы соответствовать новым правилам входа группы безопасности.

После того как постоянное соединение разорвано, новые соединения не будут сразу устанавливаться заново до истечения периода тайм-аута отслеживания соединений.Например, после разрыва постоянного соединения ICMP новое соединение будет установлено и применено новое правило по истечении времени ожидания (30 секунд).

- Период тайм-аута отслеживания соединений зависит от протокола.Период тайм-аута установленного TCP-соединения составляет 600 секунд, а период тайм-аута ICMP-соединения — 30 секунд. Для других протоколов, если пакеты принимаются как на входе, так и на выходе, период тайм-аута отслеживания соединений равен 180 секундам. Если пакеты принимаются только в одном направлении, период тайм-аута отслеживания соединений равен 30 секундам.

- Период тайм-аута TCP-подключений варьируется в зависимости от состояния подключения.Период тайм-аута установленного TCP-соединения составляет 600 секунд, а период тайм-аута TCP-соединения в состоянии FIN-WAIT — 30 секунд.

- Правила группы безопасности действуют аналогично белому списку. Если отсутствуют явные правила, явно разрешающие или запрещающие определённый трафик, группа безопасности блокирует такой трафик для или от экземпляров в группе безопасности.

- Входящие правила: если источник запроса совпадает с источником, указанным во входящем правиле с полемДействиеустановленным вРазрешить, запрос разрешён. По этой причине вам не требуется настраивать запретное правило во входящей части.

Входящие правила вТаблице 2обеспечивают возможность связи между экземплярами одной группы безопасности. Эти правила нельзя удалять или изменять.

- Исходящие правила: исходящие правила вТаблице 2разрешить весь трафик покидать экземпляры в группе безопасности, чтобы экземпляры могли получить доступ к любому внешнему IP-адресу. Если вы удалите эти правила, экземпляры в группе безопасности не смогут получить доступ к внешним сетям.

Таблица 2Правила группы безопасности Направление

Действие

Тип

Протокол и порт

Источник/Назначение

Входящий

Разрешить

IPv4

Все

Источник: текущая группа безопасности

Входящий

Разрешить

IPv6

Все

Источник: текущая группа безопасности

Исходящий

Разрешить

IPv4

Все

Назначение: 0.0.0.0/0

Исходящий

Разрешить

IPv6

Все

Назначение: ::/0

- Входящие правила: если источник запроса совпадает с источником, указанным во входящем правиле с полемДействиеустановленным вРазрешить, запрос разрешён. По этой причине вам не требуется настраивать запретное правило во входящей части.

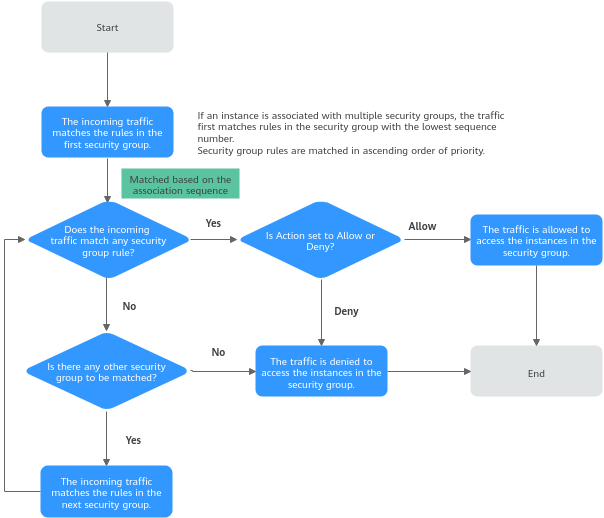

Как трафик сопоставляется правилам группы безопасности

Экземпляр может быть ассоциирован с несколькими группами безопасности, а группа безопасности может содержать несколько правил групп безопасности. Правила групп безопасности сначала сопоставляются по приоритету, затем по действию. Правила отказа имеют более высокий приоритет, чем разрешающие правила. Приведенный ниже пример показывает, как сопоставлять правила группы безопасности на основе входящего трафика:

- Во-первых, трафик сопоставляется на основе порядкового номера группы безопасности. Вы можете настроить последовательность группы безопасности. Меньший номер последовательности группы безопасности указывает на более высокий приоритет.

Если последовательность группы безопасности A равна 1, а группы безопасности B – 2, то приоритет группы безопасности A выше приоритета группы безопасности B. Трафик предпочтительно сопоставляется со входящими правилами группы безопасности A.

- Во-вторых, трафик сопоставляется на основе приоритетов и действий правил группы безопасности.

- Правила группы безопасности сначала сопоставляются на основе своих приоритетов. Чем меньше значение, тем выше приоритет.

Если приоритет правила группы безопасности A равен 1, а правило группы безопасности B равно 2, то приоритет правила группы безопасности A выше приоритета правила группы безопасности B. Следовательно, трафик предпочтительно сопоставляется с правилом группы безопасности A.

- Правила запрета имеют более высокий приоритет, чем разрешительные правила одного и того же приоритета.

- Правила группы безопасности сначала сопоставляются на основе своих приоритетов. Чем меньше значение, тем выше приоритет.

- Трафик сопоставляется со всеми входящими правилами группы безопасности на основе протокола, портов и источника.

- Если трафик совпадает с правилом:

- С Действием типа Разрешить, трафику разрешено получать доступ к экземплярам в группе безопасности.

- С Действием типа Запретить, доступ к экземплярам в группе безопасности запрещён.

- Если трафик не соответствует ни одному правилу, доступ к экземплярам в группе безопасности запрещён.

- Если трафик совпадает с правилом:

Рисунок 2Последовательность сопоставления группы безопасности

Примеры использования групп безопасности

Вы можете разрешить определённым IP-адресам или другим группам безопасности доступ к экземплярам в группе безопасности, либо разрешить доступ от другой группы безопасности для обеспечения связи между экземплярами в разных группах. Вы можете добавлять правила групп безопасности для гибкого контроля над трафиком, поступающим в сеть и выходящим из неё, что обеспечит безопасность сети. Вот несколько примеров того, как можно использовать группы безопасности.

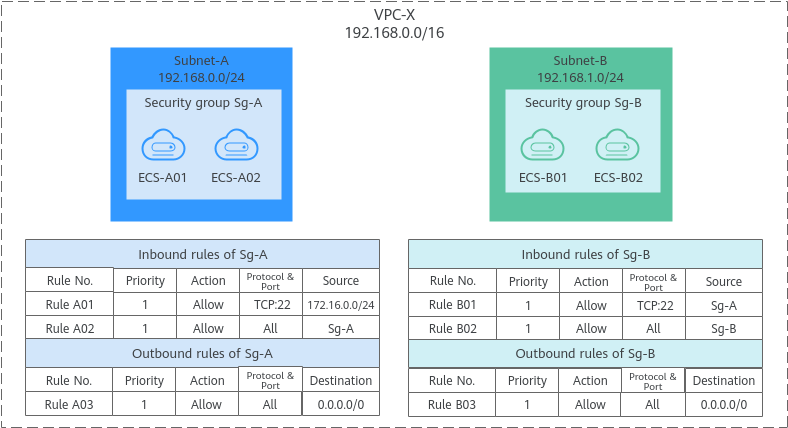

Разрешение трафика с конкретных IP-адресов или групп безопасности

На рисунке 3, есть две подсети (Подсеть-A и Подсеть-B) в VPC-X. Экземпляры ECS в Подсети-A связаны с группой безопасности Sg-A, поскольку эти экземпляры используются для выполнения одинаковых типов сервисов и имеют одинаковые требования к сетевой коммуникации. Аналогично, экземпляры ECS в Подсети-B связаны с группой безопасности Sg-B.

- Правило входа A01 для Sg-A позволяет IP-адресам в 172.16.0.0/24 получать доступ к экземплярам ECS в Sg-A через порт SSH 22 для удалённого доступа к этим экземплярам Linux ECS.

- Правило входа A02 для Sg-A позволяет экземплярам ECS этой группы безопасности взаимодействовать друг с другом с использованием любого протокола и порта. То есть экземпляры ECS в Подсети-A могут общаться друг с другом.

- Правило входа B01 для Sg-B позволяет экземплярам ECS в Sg-A получать доступ к экземплярам ECS в Sg-B через порт SSH 22. То есть экземпляры ECS в Подсети-A могут удаленно входить в экземпляры ECS в Подсети-B.

- Правило входа B02 для Sg-B позволяет экземплярам ECS этой группы безопасности взаимодействовать друг с другом с использованием любого протокола и порта. То есть экземпляры ECS в Подсети-B могут общаться друг с другом.

- Исходящие правила обеих групп безопасности позволяют всему трафику выходить из экземпляров ECS в этих группах безопасности.

Рисунок 3Разрешение трафика с определенных IP-адресов или групп безопасности

Примеры использования групп безопасностиперечисляет больше примеров конфигурации правил групп безопасности.

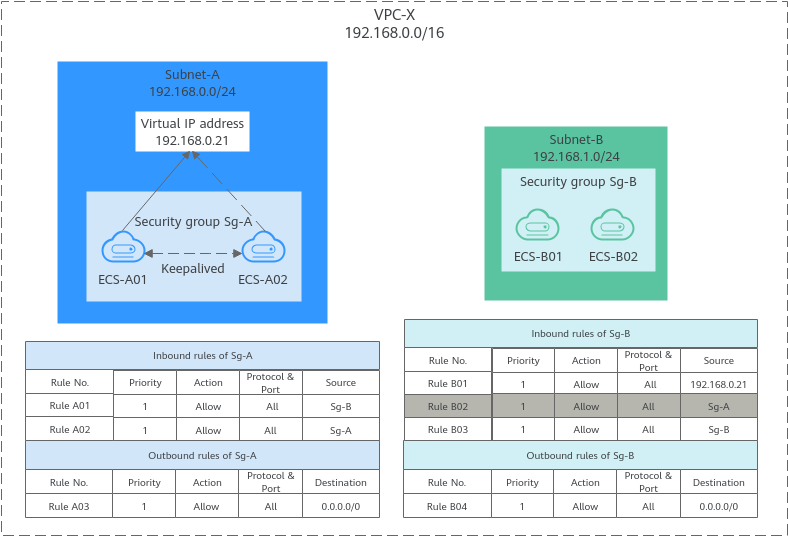

Разрешение трафика от виртуального IP-адреса

Если вы используете промежуточный сетевой экземпляр для пересылки трафика между экземплярами в разных подсетях, установка источника правила приема в группу безопасности, связанную со сверстником, не позволяет экземплярам обмениваться друг с другом. Чтобы разрешить связь, установите источник как частный IP-адрес или блок CIDR подсети промежуточного сетевого экземпляра. Например, чтобы подключить ECS в Подсеть-А и Подсеть-В в Рисунок 4, установите источником правила приема виртуальный IP-адрес или блок CIDR подсети.

VPC-X имеет две подсети: Подсеть-А и Подсеть-В. ECS в Подсеть-А связаны с группой безопасности Sg-A, а ECS в Подсеть-В связаны с группой безопасности Sg-B. ECS-A01 и ECS-A02 в Подсеть-А работают в паре активный/резервный, образуя кластер высокой доступности Keepalived. Экземпляры используют виртуальный IP-адрес 192.168.0.21 для связи с внешними сетями.

- Правило приема А01 группы безопасности Sg-A разрешает доступ к ECS в Sg-A экземпляров из Sg-B используя любой протокол и порт.

- Sg-B имеет следующие правила приема:

- Правило B02: Разрешает экземплярам в Sg-A использовать частные IP-адреса для доступа к экземплярам в Sg-B. В этой сети экземпляры в Sg-A должны общаться с экземплярами в Sg-B через виртуальный IP-адрес 192.168.0.21. Однако правило B02 не допускает трафик с этого виртуального IP-адреса.

- Правило B01: Разрешает трафик с виртуального IP-адреса 192.168.0.21 к экземплярам в Sg-B с использованием любого протокола и порта. В данной сети также можно установить источник как 192.168.0.0/24, блок CIDR Подсети-А.

Рисунок 4 Разрешение трафика от виртуального IP-адреса

Примеры настройки групп безопасностиперечисляет больше примеров конфигурации правил групп безопасности.

Разрешение обмена сообщениями между экземплярами в двух подключенных посредством соединения VPC peering VPC

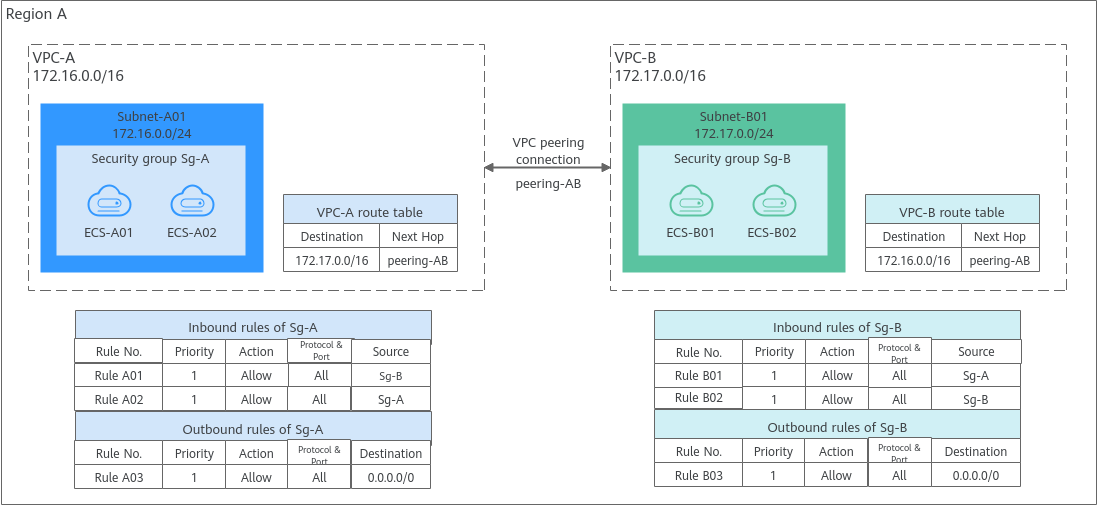

На рисунке 5, VPC-A и VPC-B в регионе A соединены через соединение VPC peering peering-AB. После того, как маршруты настроены для подключения VPC peering, Subnet-A01 и Subnet-B01 могут взаимодействовать друг с другом. Тем не менее, экземпляры ECS в этих подсетях ассоциированы с разными группами безопасности. Для разрешения взаимодействия экземпляров в Sg-A и Sg-B вам необходимо выполнить следующее:

- Добавьте правило A01 в Sg-A. Правило содержит параметр Источник установленный на Sg-B для разрешения доступа экземпляров в Sg-B к экземплярам в Sg-A.

- Добавьте правило B01 в Sg-B. Правило содержит параметр Источник установленный на Sg-A для разрешения доступа экземпляров в Sg-A к экземплярам в Sg-B.

Рисунок 5 Разрешение обмена сообщениями между экземплярами ECS в двух VPC, связанных соединением VPC peering

Примеры настройки групп безопасностиперечисляет больше примеров конфигурации правил групп безопасности.

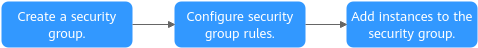

Процесс настройки группы безопасности

Рисунок 6 Процесс использования группы безопасности

№ | Шаг | Описание | Ссылка |

|---|---|---|---|

1 | Создайте группу безопасности. | При создании группы безопасности вы можете использовать предустановленные правила. Подробности о предустановленных правилах групп безопасности см. в таблице 1. | |

2 | Настройте правила группы безопасности. | После создания группы безопасности, если ее правила не удовлетворяют вашим требованиям к сервису, вы можете добавить новые правила в группу безопасности или изменить существующие правила. | |

3 | Добавьте экземпляры в группу безопасности. | При создании экземпляра система автоматически добавляет экземпляр в группу безопасности для защиты. Если одна группа безопасности не может удовлетворить ваши требования, вы можете добавить экземпляр в несколько групп безопасности. |

Ограничения использования групп безопасности

- По умолчанию можно добавить до 50 правил группы безопасности в одну группу безопасности.

- По умолчанию каждая облачная виртуальная машина или расширенный сетевой интерфейс могут быть связаны не более чем с пятью группами безопасности. В таком случае объединяются и применяются правила всех выбранных групп безопасности.

- Группа безопасности может иметь не более 6000 связанных экземпляров, иначе производительность ухудшится.

- Для входящих правил группы безопасности сумма правил с "Source"Источникустановленным как "группа безопасности", количество правил с "Источникустановленным как "группа адресов IP", а также количество правил с несмежными портами не должно превышать 120. Избыточные правила применяться не будут. Правила группы безопасности IPv4 и IPv6 считаются отдельно, причем допускается наличие до 120 правил каждого типа.

Для исходящих правил группы безопасности сумма правил с "Назначениеустановленным как "группа безопасности", количество правил с "Назначениеустановленным как "группа адресов IP", а также количество правил с несмежными портами не должна превышать 120. Избыточные правила применяться не будут.

Например, чтобы добавить входящие правила IPv4 в группу безопасности (Sg-A), вы можете обратиться к таблице 4 с правилами, соответствующими ограничениям. Среди этих правил правило A02 использует несмежные порты и также указывает группу безопасности в качестве источника. В данном случае используется только один квота.Таблица 4Правила группы безопасности для входящих соединений

Номер правилаДействие Тип

Протокол и порт

Источник

Правило A01

Разрешить

IPv4

Все

Текущая группа безопасности: Sg-A

Правило A02

Разрешить

IPv4

TCP: 22,25,27

Другая группа безопасности: Sg-B

Правило A03

Разрешить

IPv4

TCP: 80-82

Группы адресов IP: ipGroup-A

Правило A04

Разрешить

IPv4

TCP: 22-24,25

Адрес IP: 192.168.0.0/16

- Трафик от балансировщиков нагрузки не ограничивается правилами ACL сети и группой безопасности, если:

Передача клиентского адреса IP включена для слушателей балансировщика нагрузки.

Балансировщик нагрузки все равно сможет передавать трафик на серверы бэкенда, даже если есть правило, запрещающее передачу трафика от балансировщика нагрузки к серверам бэкенда.

Рекомендации

- Экземпляры в группе безопасности по умолчанию отклоняют все внешние запросы на доступ, но вы можете добавить правила, разрешающие конкретные запросы.

- При добавлении правила группы безопасности предоставлять минимальные возможные разрешения. Например, если разрешено удаленное подключение к ECS через порт 22, разрешите подключаться только с конкретных IP-адресов. Не используйте 0.0.0.0/0 (все IP-адреса).

- Сохраняйте простые конфигурации правил в одной группе безопасности. У каждой группы безопасности должна быть своя причина существования. Если использовать одну и ту же группу безопасности для всех ваших экземпляров, то правила этой группы безопасности, скорее всего, станут избыточными и сложными. Это значительно усложнит обслуживание и управление.

- Вы можете добавлять экземпляры в разные группы безопасности в зависимости от их функций. Например, если вам необходимо предоставить веб-сервисы, доступные из Интернета, добавьте веб-серверы в группу безопасности, настроенную специально для этой цели, и разрешите внешний доступ только через определенные порты, например 80 и 443. По умолчанию другие внешние запросы доступа отвергаются. Не запускайте внутренние службы, такие как MySQL или Redis, на веб-серверах, которые предоставляют общедоступные сервисы. Размещайте внутренние службы на серверах, которым не требуется доступ в Интернет, и связывайте эти серверы с группами безопасности, специально предназначенными для этого.

- Не изменяйте напрямую правила активной группы безопасности. Прежде чем изменять используемое правило группы безопасности, вы можете скопировать группу безопасности и внести изменения в тестовой среде, чтобы убедиться, что модифицированное правило работает корректно. Подробнее см. в разделе "Клонирование группы безопасности".

- После добавления экземпляров в группу безопасности или изменения правил группы безопасности правила группы безопасности применяются автоматически. Нет необходимости перезапускать экземпляры.

Если после настройки правило группы безопасности не применяется, обратитесь к разделу "Почему мои правила группы безопасности не работают?"