Сценарии

Группа безопасности состоит из входящих и исходящих правил. Вы можете добавлять правила группы безопасности, чтобы разрешать или отклонять трафик, достигающий и покидающий экземпляры (например, ECSs) в группе безопасности.

Предосторожности

- Перед настройкой правил группы безопасности необходимо спланировать политики доступа для экземпляров в группе безопасности. Подробную информацию о типовых правилах группы безопасности см Примеры группы безопасности.

- Добавляйте как можно меньше правил. Ограничения при использовании групп безопасности перечисляет ограничения на количество правил в группе безопасности.

- После разрешения трафика через порт в правиле группы безопасности убедитесь, что порт, используемый экземпляром, открыт. Подробную информацию см Проверка правил группы безопасности.

- По умолчанию экземпляры в одной и той же группе безопасности могут взаимодействовать друг с другом. Если экземпляры в одной и той же группе безопасности не могут взаимодействовать друг с другом, возможные причины следующие:

- Входящие правила для взаимодействия между этими экземплярами удалены. Таблица 1 показывает входящие правила.

Таблица 1 Входящие правила для взаимодействия между экземплярами Направление

Приоритет

Действие

Тип

Протокол & Порт

Источник/Назначение

Входящие

1

Разрешить

IPv4

Все

Источник: текущая группа безопасности (Sg-A)

Входящий

1

Разрешить

IPv6

Все

Источник: текущая группа безопасности (Sg-A)

- Разные VPC не могут взаимодействовать друг с другом. Экземпляры принадлежат одной группе безопасности, но находятся в разных VPC.

Вы можете использовать VPC peering connections для соединения VPC в разных регионах.

- Входящие правила для взаимодействия между этими экземплярами удалены. Таблица 1 показывает входящие правила.

Добавление правил в группу безопасности

- Войдите в консоль управления.

- Нажмите

в левом верхнем углу и выберите Сеть > Virtual Private Cloud.

в левом верхнем углу и выберите Сеть > Virtual Private Cloud.Эта Virtual Private Cloud страница отображается.

- В левой навигационной панели выберите Контроль доступа > Группы безопасности.

Отображается список групп безопасности.

- Найдите целевую группу безопасности и нажмите Управление правилами в Операция столбце.

Отображается страница настройки правил группы безопасности.

- На Входящие правила вкладке, нажмите Добавить правило.

Эта Добавить входящее правило Отображается диалоговое окно.

- Настройте необходимые параметры.

Вы можете нажать

чтобы добавить больше входящих правил.

чтобы добавить больше входящих правил.Таблица 2 Описание параметров правила входящего трафика Параметр

Описание

Пример значения

Приоритет

Приоритет правила группы безопасности.

Значение приоритета находится в диапазоне от 1 до 100. Значение по умолчанию — 1 и имеет наивысший приоритет. Правило группы безопасности с меньшим значением имеет более высокий приоритет.

1

Действие

Значение может быть Разрешить или Запретить.

- Если Действие установлен в Разрешить, трафик разрешён для доступа к облачным серверам в группе безопасности через указанные порты.

- Если Действие установлен в Запретить, трафик запрещён для доступа к облачным серверам в группе безопасности через указанные порты.

Разрешить

Тип

Версия IP-адреса источника. Вы можете выбрать:

- IPv4

- IPv6

IPv4

Протокол и Порт

Сетевой протокол, используемый для сопоставления трафика в правиле группы безопасности. Протокол может быть Все, TCP, UDP, GRE, или ICMP.

TCP

Порт назначения используется для сопоставления трафика в правиле группы безопасности. Значение может быть от 1 до 65535.

Входящие правила управляют входящим трафиком через определённые порты к инстансам в группе безопасности.

22, 22-30

Источник

Источник правила группы безопасности. Значение может быть IP-адресом, группой безопасности или группой IP-адресов, чтобы разрешить доступ с IP-адресов или инстансов в группе безопасности.

- IP-адрес

- Один IP-адрес: 192.168.10.10/32 (IPv4); 2002:50::44/128 (IPv6)

- Все IP-адреса: 0.0.0.0/0 (IPv4); ::/0 (IPv6)

- Диапазон IP-адресов: 192.168.1.0/24 (IPv4); 2407:c080:802:469::/64 (IPv6)

- Группа IP-адресов: ipGroup-A

Если источник — security group, это правило будет применяться ко всем инстансам, связанным с выбранной security group.

192.168.0.0/24

Описание

Дополнительная информация о правиле security group. Этот параметр является необязательным.

Описание правила security group может содержать не более 255 символов и не может содержать угловые скобки (< или >).

N/A

- Нажмите OK.

Список входящих правил отображается.

- На Исходящие правила вкладке, нажмите Добавить правило.

Это Добавить исходящее правило диалоговое окно отображается.

- Настройте необходимые параметры.

Вы можете нажать

чтобы добавить больше исходящих правил.

чтобы добавить больше исходящих правил.Таблица 3 Описание параметра исходящего правила Параметр

Описание

Пример значения

Приоритет

Приоритет правила группы безопасности.

Значение приоритета находится в диапазоне от 1 до 100. Значение по умолчанию равно 1 и имеет высший приоритет. Правило группы безопасности с меньшим значением имеет более высокий приоритет.

1

Действие

Значение может быть Разрешить или Запретить.

- Если Действие установлено в Разрешить, доступ из ECSs в группе безопасности разрешён к назначению через указанные порты.

- Если Действие установлено Запрет, доступ из ECSs в группе безопасности запрещён к назначению через указанные порты.

Разрешить

Тип

Версия IP-адреса назначения. Вы можете выбрать:

- IPv4

- IPv6

IPv4

Протокол и порт

Сетевой протокол, используемый для сопоставления трафика в правиле группы безопасности. Протокол может быть Все, TCP, UDP, GRE, или ICMP.

TCP

Порт назначения, используемый для сопоставления трафика в правиле группы безопасности. Значение может быть от 1 до 65535.

Исходящие правила контролируют исходящий трафик через определённые порты от экземпляров в группе безопасности.

22, 22-30

Назначение

Назначение правила группы безопасности. Значение может быть IP-адресом, группой безопасности или группой IP-адресов, чтобы разрешить доступ к IP-адресу или к экземплярам в группе безопасности.

- IP-адрес

- Один IP-адрес: 192.168.10.10/32 (IPv4); 2002:50::44/128 (IPv6)

- Все IP-адреса: 0.0.0.0/0 (IPv4); ::/0 (IPv6)

- Диапазон IP-адресов: 192.168.1.0/24 (IPv4); 2407:c080:802:469::/64 (IPv6)

- Группа IP-адресов: ipGroup-A

0.0.0.0/0

Описание

Дополнительная информация о правиле группы безопасности. Этот параметр является необязательным.

Описание правила группы безопасности может содержать до 255 символов и не может содержать угловых скобок (< или >).

N/A

- Нажмите OK.

Список исходящих правил отображается.

Проверка правил группы безопасности

После разрешения трафика через порт в правиле группы безопасности необходимо убедиться, что порт, используемый экземпляром, также открыт.

Например, если вы развернули веб‑сайт на ECS и хотите, чтобы пользователи получали доступ к вашему сайту через HTTP (80), необходимо добавить входящее правило в группу безопасности ECS, чтобы разрешить доступ через порт. Таблица 4 показывает правило.

Направление | Приоритет | Действие | Тип | Протокол & Порт | Источник |

|---|---|---|---|---|---|

Входящий | 1 | Разрешить | IPv4 | TCP: 80 | IP-адрес: 0.0.0.0/0 |

После добавления правила группы безопасности выполните следующие операции, чтобы проверить, открыт ли порт ECS и применено ли правило:

- Войдите в ECS и проверьте, открыт ли порт ECS.

- Проверка порта Linux‑сервера

Выполните следующую команду, чтобы проверить, прослушивается ли TCP‑порт 80:

netstat -an | grep 80

Если отображается следующая фигура, TCP‑порт 80 включён.

Рисунок 1 Вывод команды для Linux‑ECS

- Проверка порта Windows сервера

- Выберите Запуск > Запустить. Введите cmd для открытия командной строки.

- Выполните следующую команду, чтобы проверить, прослушивается ли TCP‑порт 80:

netstat -an | findstr 80

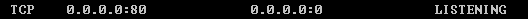

Если отображается следующая фигура, TCP‑порт 80 включён.

Рисунок 2 Вывод команды для Windows‑ECS

- Проверка порта Linux‑сервера

- Ввод http://ECS EIP в поле адреса браузера и нажмите Ввод.

Если запрошенная страница доступна, правило группы безопасности вступило в силу.