Web Application Firewall (WAF) поддерживает веб‑сервисы стабильными и защищёнными. Он проверяет все запросы HTTP и HTTPS, чтобы обнаружить и блокировать следующие атаки: внедрение Structured Query Language (SQL), cross-site scripting (XSS), веб‑шеллы, внедрение команд и кода, включение файлов, доступ к конфиденциальным файлам, эксплуатация уязвимостей сторонних поставщиков, атаки Challenge Collapsar (CC), вредоносные краулеры и cross-site request forgery (CSRF).

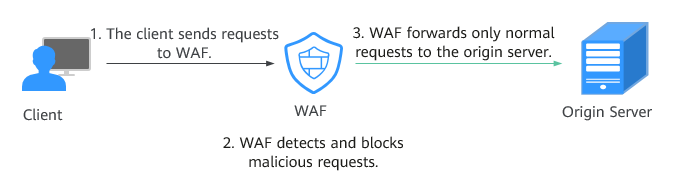

После того как вы включите инстанс WAF, добавьте домен вашего веб‑сайта в инстанс WAF в консоли WAF. Затем весь публичный сетевой трафик вашего веб‑сайта будет направляться сначала к WAF. WAF определяет и фильтрует нелегитимный трафик, а легитимный трафик перенаправляет только на ваш исходный сервер, обеспечивая безопасность сайта.

Как работает WAF

После подачи заявки на WAF добавьте веб‑сайт в WAF в консоли WAF. После подключения веб‑сайта к WAF все запросы доступа к веб‑сайту перенаправляются сначала к WAF. WAF обнаруживает и фильтрует вредоносный атакующий трафик, а нормальный трафик возвращает на исходный сервер, обеспечивая его защищённость, стабильность и доступность.

Рисунок 1 Как работает WAF

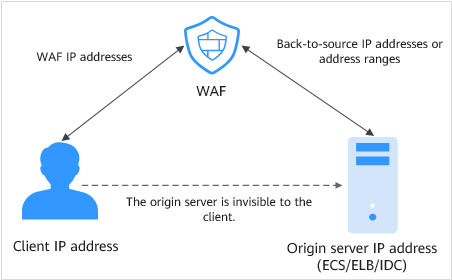

Процесс пересылки трафика от WAF к исходным серверам называется back-to-source. WAF использует back-to-source IP-адреса для отправки клиентских запросов к исходному серверу. Когда веб‑сайт подключён к WAF, целевые IP-адреса для клиента являются IP-адресами WAF, поэтому IP-адрес исходного сервера скрыт от клиента.

Рисунок 2 Back-to-source IP-адрес

Что защищает WAF

WAF предлагает облачный и выделенный режимы для защиты веб‑сайтов. Вы можете добавить в WAF либо доменные имена, либо IP-адреса. Прежде чем начать, ознакомьтесь со следующими различиями:

- Облачный режим: защищает ваши облачные и локальные веб‑приложения, пока у них есть доменные имена.

- Выделенный режим: доменные имена или IP-адреса (общедоступные или частные IP-адреса) для веб‑служб в облаке