Что такое резолвер?

Резолвер DNS отвечает на запросы DNS к вашему локальному центру обработки данных и от него после подключения центра обработки данных к облаку через Direct Connect или VPN.

Обычно центры обработки данных могут получать доступ к облачным ресурсам через подключение Direct Connect или VPN. Однако в целях безопасности серверам локального центра обработки данных запрещено напрямую обращаться к службе DNS в облаке. Если вашим серверам в локальном центре обработки данных необходимо получить доступ к частным доменным именам, используемым в виртуальных частных облаках (VPC), или ваши облачные серверы используют частный DNS для доступа к имени домена в локальной сети, вам потребуется настроить DNS на ваших облачных серверах для пересылки запросов DNS между облачными DNS и DNS в локальной сети. Это увеличивает затраты на управление и обслуживание и создает риски надежности.

Как правило, поставщики облачных услуг используют IP-адреса, начинающиеся с 100, для своих облачных сервисов и адреса, начинающиеся с 10, 172 и 192, для вычислительных ресурсов. Когда сеть клиента подключается к нескольким сетям поставщиков облачных услуг, могут возникнуть конфликты IP-адресов. Если ресурс вашей внутренней сети или сторонняя облачная служба также использует IP-адреса, начинающиеся с 100, необходимо добавить точный маршрут для каждого такого IP-адреса во внутреннюю сеть или стороннюю облачную сеть, чтобы избежать конфликтов маршрутов. Это значительно увеличивает объем работ по техническому обслуживанию. Если возникают конфликты IP-адресов, маршруты нельзя настроить.

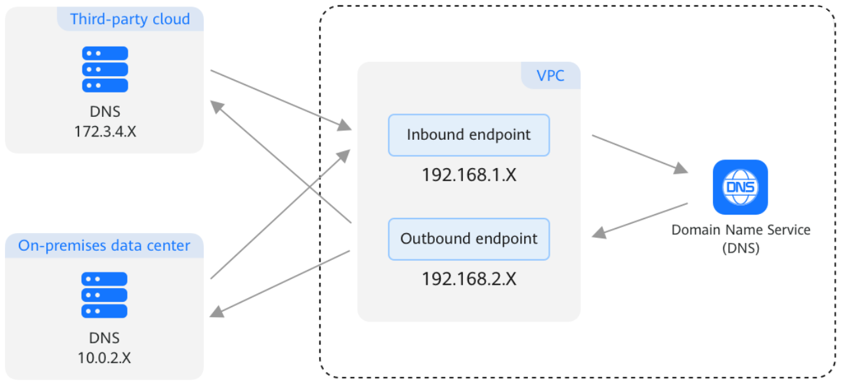

Резолвер DNS преобразует IP-адреса, начинающиеся с 100, в частные IP-адреса, используемые в VPC. Ресурсы локальной сети могут напрямую обращаться к частному IP-адресу, используемому в VPC, и им не требуется доступ к адресам, начинающимся с 100, что значительно упрощает архитектуру сети. Если клиент использует Direct Connect или VPN для создания гибридного облака, ему достаточно создать конечные точки входа и выхода и связать VPC с этими конечными точками для разрешения запросов DNS между локальной сетью и VPC. Если сторонний облачный DNS запрашивает доступ к доменному имени, размещённому в облаке, входящие конечные точки позволяют отправлять запросы DNS в VPC из этого стороннего облака. И наоборот, если виртуальная машина в облаке пытается получить доступ к стороннему доменному имени, исходящая конечная точка со сконфигурированными правилами может перенаправлять запросы DNS в локальную сеть или этот сторонний облачный сервис. Таким образом, ресурсы локальной сети и облачные службы могут легко взаимодействовать друг с другом в сценариях гибридного облака.

Рисунок 1 Сеть DNS Resolver

Примечания и ограничения

- Ни входные, ни выходные конечные точки не поддерживают DNSSEC.

- По умолчанию облачные серверы используют приватный DNS для разрешения доменных имен. Не меняйте адреса частного DNS. Иначе правила переадресации не будут действовать.

Сценарии

- Чтобы разрешить серверам в локальной среде доступ к доменному имени облачной службы, необходимо создать входящую конечную точку и настроить правила конечной точки на серверах DNS в локальной среде для передачи запросов DNS для доменного имени облачной службы на указанные в этой точке IP-адреса.

Подробнее см.Управление входящими эндпоинтами.

- Для того чтобы позволить облачным серверам получить доступ к доменному имени в локальной среде, необходимо создать исходящую конечную точку и настроить правила конечной точки для указания доменного имени локальной среды, которое должно быть доступно, а также IP-адреса серверов DNS в локальной среде. Приватный DNS затем передает запросы DNS для указанного доменного имени локальной среды на серверы DNS в локальной среде согласно правилам конечной точки.

Подробности смотрите в разделеУправление выходными эндпоинтами.